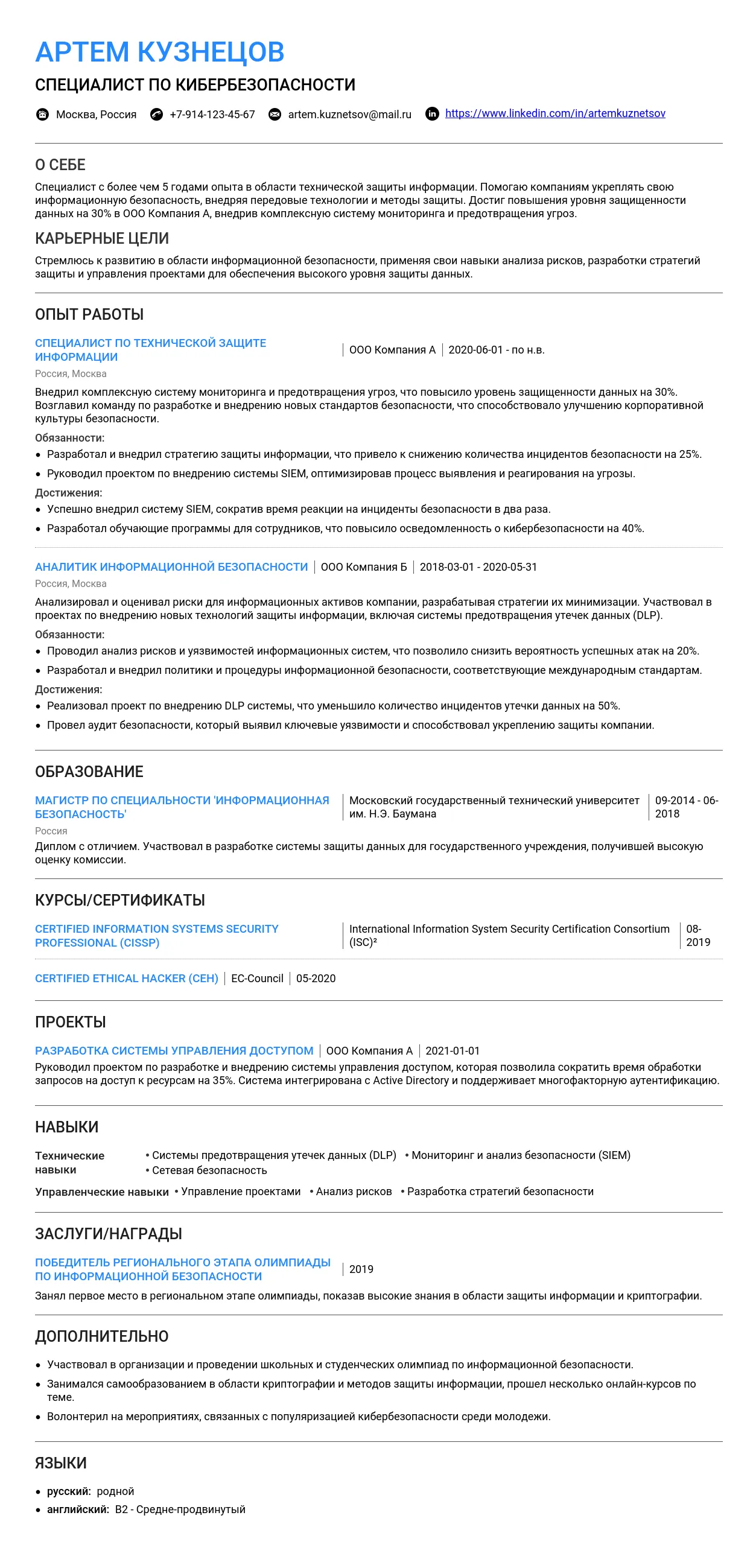

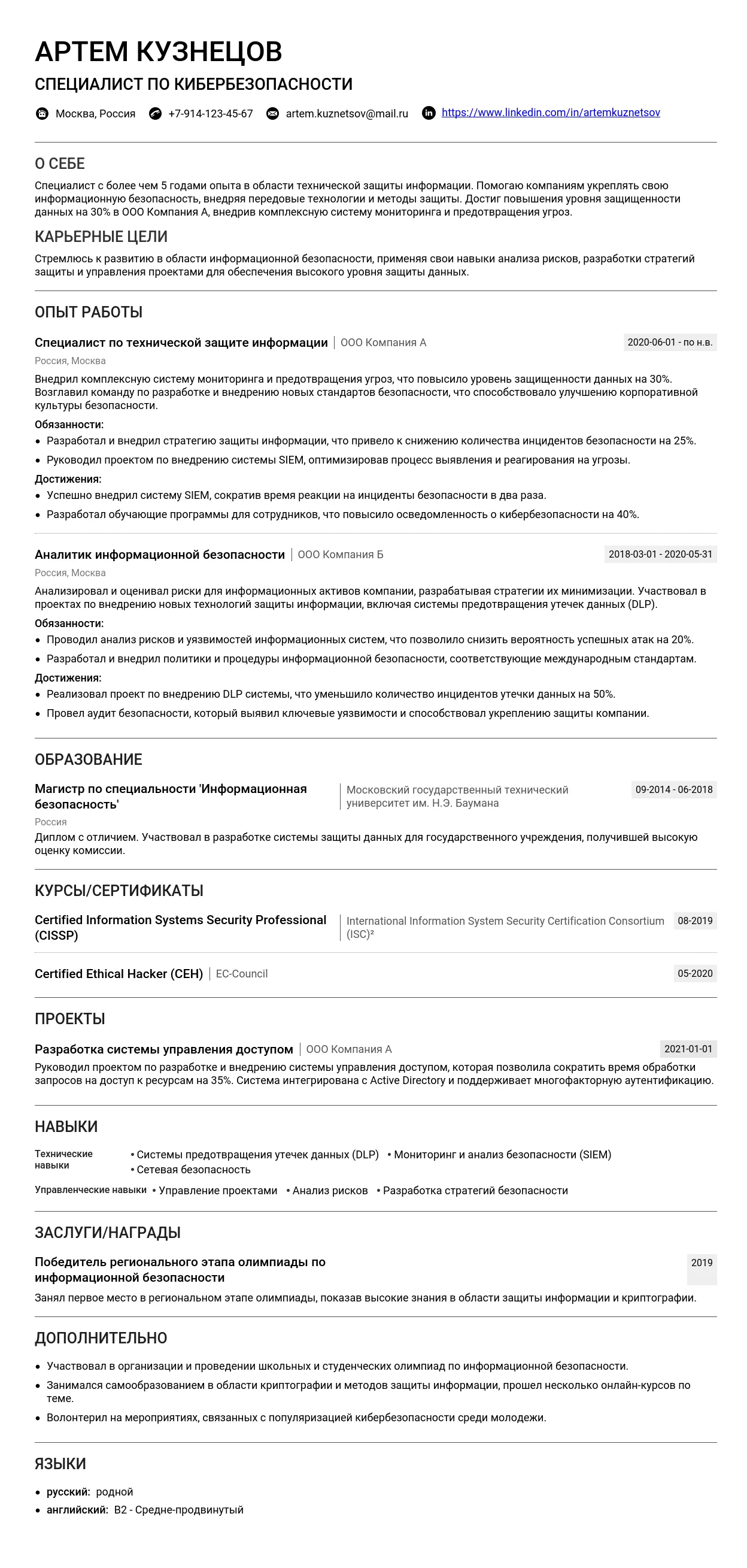

Пример резюме специалиста по технической защите информации поможет вам понять, как составить сильное, выделяющееся резюме. Изучение готовых примеров — это самый быстрый путь к созданию документа, который приведет вас к заветному предложению о работе 💼.

На этой странице представлены пошаговые инструкции для создания эффективного резюме. Вы найдете детальные руководства, охватывающие каждый раздел: от заголовка до навыков, с учетом актуальных

- требований работодателей

- востребованных навыков

- советов по адаптации под конкретные вакансии

📝 Выберите подходящий пример и заполните в конструкторе

Пример резюме - разбираем по частям

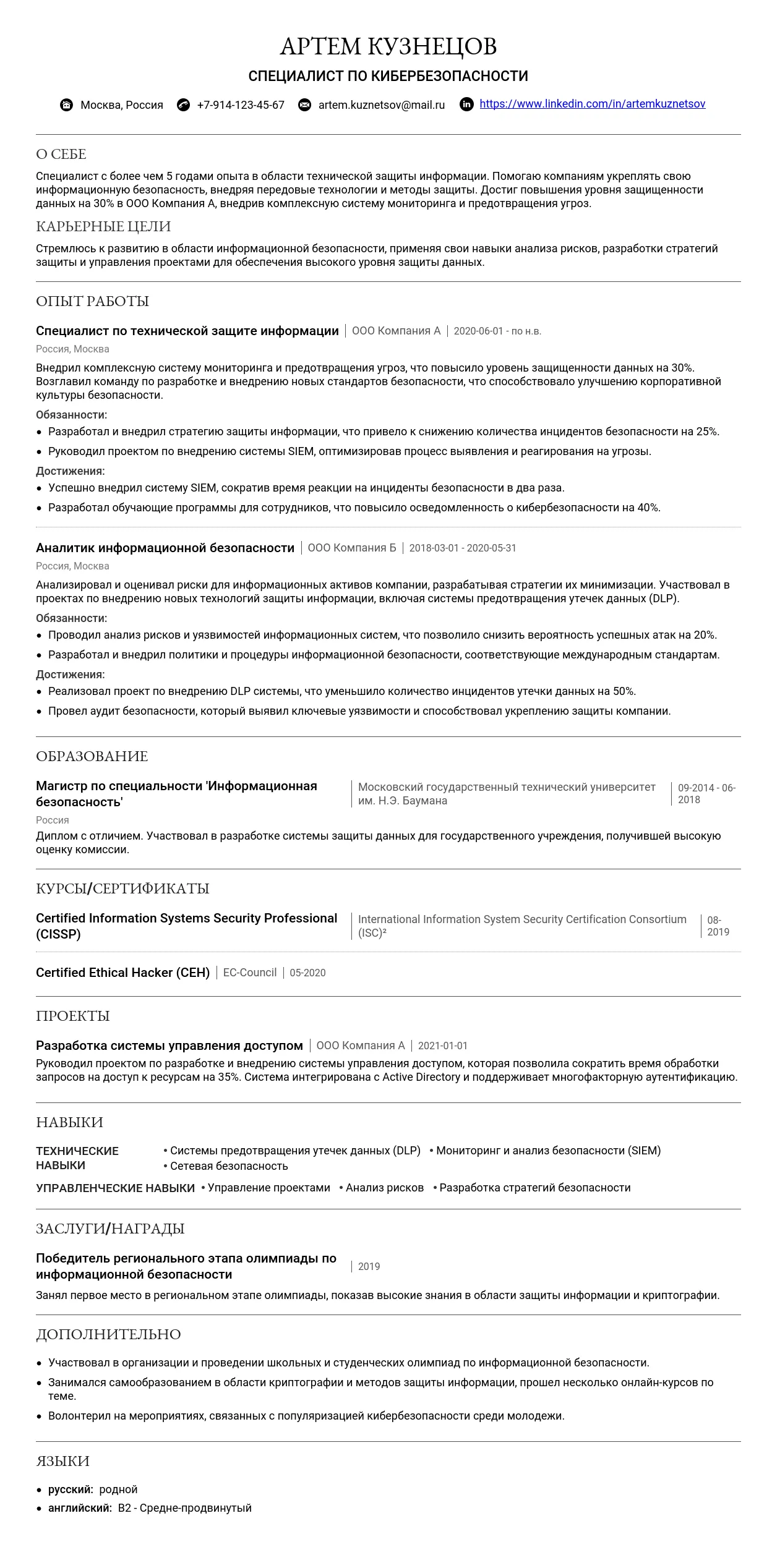

Как правильно назвать должность

Заголовок резюме должен четко отражать вашу специализацию и уровень профессионализма. Для профессии "специалист по технической защите информации" важно указать уровень опыта и ключевые навыки.

- Специалист по технической защите информации

- Инженер по информационной безопасности

- Аналитик кибербезопасности

- Руководитель отдела информационной безопасности

- Эксперт по защите данных

- Консультант по кибербезопасности

- Архитектор систем информационной безопасности

- IT-специалист (слишком общее название)

- Защита информации (не указана специализация)

- Технарь по безопасности (непрофессионально)

- Сотрудник отдела IT (не отражает специфику)

Ключевые слова: информационная безопасность, кибербезопасность, защита данных, анализ угроз, системы безопасности, сертификации (CISSP, CISM).

Контактная информация

Контактная информация должна быть актуальной, легко читаемой и профессионально оформленной.

- Имя: Иван Иванов

- Телефон: +7 (900) 123-45-67

- Email: ivan.ivanov@email.com

- LinkedIn: linkedin.com/in/ivanov

- GitHub: github.com/ivanov

- Город: Москва, Россия

Как оформить ссылки на профессиональные профили:

- Используйте полные URL-адреса.

- Убедитесь, что ссылки работают и ведут на ваш профиль.

- Пример: linkedin.com/in/ivanov

Фото: Для профессии "специалист по технической защите информации" фото не обязательно, но если вы решите его добавить, оно должно быть профессиональным (деловой стиль, нейтральный фон).

- Непрофессиональное фото (селфи, размытое изображение).

- Некорректные контакты (устаревший номер телефона, нерабочий email).

Профессиональное онлайн-присутствие

Для профессий с портфолио:

- Профессиональные профили: GitHub, LinkedIn, Behance (если есть визуальные проекты).

- Как оформить ссылки на портфолио: Указывайте конкретные проекты с описанием вашего вклада. Например: github.com/ivanov/project1.

- Презентация проектов: Добавьте краткое описание, технологии, которые вы использовали, и результаты.

Для профессий без портфолио:

- Профессиональные соцсети: LinkedIn (как создать профиль), hh.ru (как оформить резюме).

- Достижения: Укажите сертификации (CISSP, CISM), участие в конференциях, публикации.

- Ссылки на сертификаты: Добавьте ссылки на документы или подтверждения (например, example.com/certificate).

Распространенные ошибки и как их избежать

- Слишком общий заголовок — избегайте общих фраз, уточняйте специализацию.

- Нерабочие контакты — всегда проверяйте корректность email и телефона.

- Непрофессиональное фото — используйте деловое фото с нейтральным фоном.

- Отсутствие ссылок на профили — добавьте LinkedIn, GitHub или другие релевантные платформы.

Как правильно написать раздел "О себе" в резюме специалиста по технической защите информации

Общие правила для раздела "О себе":

- Оптимальный объем: 4-6 предложений (50-100 слов).

- Что включить: ключевые навыки, опыт, специализацию, достижения, профессиональные цели.

- Стиль и тон: профессиональный, лаконичный, без излишней эмоциональности.

- Не стоит писать: личные подробности, негатив о прошлых работодателях, общие фразы без конкретики.

- 5 характерных ошибок:

- "Я очень хочу работать в вашей компании, потому что она крутая." (без обоснования).

- "У меня нет опыта, но я готов учиться." (слишком общее).

- "Я эксперт во всем, что связано с IT." (нереалистично).

- "Мои хобби: рыбалка и вязание." (не относится к профессии).

- "Я всегда добиваюсь успеха." (без доказательств).

Примеры для начинающих специалистов

Начинающим специалистам важно сделать акцент на образовании, базовых навыках и готовности развиваться. Укажите свои сильные стороны и потенциал.

"Молодой специалист с дипломом бакалавра по специальности 'Информационная безопасность'. Владею базовыми навыками работы с системами защиты информации, такими как SIEM и DLP. Прошел курсы по кибербезопасности и активно изучаю современные методы защиты данных. Готов развиваться в области анализа уязвимостей и пентентинга."

Сильные стороны: акцент на образовании, четкие навыки, готовность к развитию.

"Выпускник 2025 года с дипломом магистра по направлению 'Техническая защита информации'. Имею опыт работы с сетевыми протоколами и криптографией в рамках учебных проектов. Участвовал в хакатонах по кибербезопасности, где занимался анализом уязвимостей. Стремлюсь к работе в команде профессионалов для дальнейшего профессионального роста."

Сильные стороны: упоминание практического опыта, участие в хакатонах, четкие цели.

"Студент последнего курса, специализирующийся на защите данных и анализе угроз. Имею опыт работы с инструментами Nmap и Wireshark в рамках лабораторных исследований. Стремлюсь к получению практического опыта в области информационной безопасности и готов к обучению на реальных проектах."

Сильные стороны: акцент на инструментах, готовность к обучению, четкая специализация.

Примеры для специалистов с опытом

Сфокусируйтесь на достижениях, профессиональном росте и специализации. Укажите, как ваш опыт может быть полезен компании.

"Специалист с 5-летним опытом в области технической защиты информации. Разрабатывал и внедрял системы DLP и SIEM в крупных компаниях. Успешно провел аудит безопасности для 10+ проектов, что позволило снизить риски утечек данных на 30%. Стремлюсь к работе в команде, где могу применить свои навыки в области анализа угроз и управления рисками."

Сильные стороны: конкретные достижения, акцент на результатах, четкая специализация.

"Эксперт по кибербезопасности с опытом работы в банковской сфере. Руководил проектами по внедрению систем PKI и антивирусной защиты. Участвовал в создании политик информационной безопасности, что снизило количество инцидентов на 25%. Ищу возможность применить свои знания в области управления безопасностью в крупной IT-компании."

Сильные стороны: управленческие навыки, конкретные результаты, акцент на специализации.

"Специалист по защите данных с опытом работы в госструктурах. Разрабатывал и внедрял системы криптографической защиты для конфиденциальной информации. Провел более 20 аудитов, что позволило повысить уровень безопасности на 40%. Стремлюсь к работе в международной компании, где могу применить свои знания в области защиты персональных данных."

Сильные стороны: опыт в госструктурах, конкретные результаты, четкие цели.

Примеры для ведущих специалистов

Акцент на экспертизе, управленческих навыках и масштабе реализованных проектов. Покажите, какую ценность вы можете принести компании.

"Ведущий специалист по информационной безопасности с 10-летним опытом. Руководил командой из 15 человек, внедряя комплексные системы защиты данных в крупных корпорациях. Разработал стратегию кибербезопасности, которая снизила количество инцидентов на 50%. Ищу возможность применить свои знания в области управления рисками и кризисного реагирования в международной компании."

Сильные стороны: управленческие навыки, масштаб проектов, конкретные результаты.

"Эксперт в области кибербезопасности с опытом работы в IT-гигантах. Руководил проектами по внедрению систем SIEM и DLP в компаниях с оборотом более $1 млрд. Разработал и внедрил политики безопасности, что снизило риски утечек данных на 60%. Ищу возможность возглавить отдел информационной безопасности в крупной компании."

Сильные стороны: опыт в крупных компаниях, конкретные результаты, лидерские качества.

"Специалист с 12-летним опытом в области технической защиты информации. Руководил проектами по защите данных в госструктурах и частных компаниях. Разработал стратегию, которая повысила уровень безопасности на 70%. Ищу возможность применить свои знания в области управления проектами и аудита безопасности в международной компании."

Сильные стороны: опыт в разных сферах, конкретные результаты, лидерские качества.

Практические советы по написанию

Ключевые фразы для профессии "специалист по технической защите информации":

- анализ уязвимостей

- кибербезопасность

- DLP (Data Loss Prevention)

- SIEM (Security Information and Event Management)

- криптографическая защита

- аудит безопасности

- управление рисками

- политики информационной безопасности

- сетевая безопасность

- защита персональных данных

10 пунктов для самопроверки текста:

- Лаконичность: текст не превышает 100 слов.

- Конкретность: указаны конкретные навыки и достижения.

- Релевантность: информация соответствует вакансии.

- Профессиональный тон: отсутствуют эмоциональные высказывания.

- Отсутствие общих фраз: нет клише вроде "ответственный и целеустремленный".

- Упоминание инструментов: указаны конкретные технологии и инструменты.

- Целеустремленность: есть четкие профессиональные цели.

- Отсутствие лишнего: нет упоминания хобби или личных подробностей.

- Результаты: указаны конкретные цифры и достижения.

- Адаптация под вакансию: текст соответствует требованиям работодателя.

Как адаптировать текст под разные вакансии:

- Изучите описание вакансии и выделите ключевые требования.

- Добавьте в текст те навыки и достижения, которые соответствуют вакансии.

- Используйте ключевые слова из описания вакансии.

- Укажите, как ваш опыт может быть полезен именно этой компании.

Как структурировать описание опыта работы

Каждая позиция в разделе "Опыт работы" должна быть четко структурирована:

- Формат заголовка: Название должности, компания, даты работы (например, "Специалист по технической защите информации, ООО "Кибербезопасность", 03.2023 – 08.2025").

- Оптимальное количество пунктов: 4-6 пунктов для каждой должности. Это позволяет сохранить баланс между детализацией и лаконичностью.

- Совмещение должностей: Укажите это в заголовке, например: "Специалист по технической защите информации / Аналитик киберугроз, ООО "Кибербезопасность", 03.2023 – 08.2025".

- Даты работы: Указывайте в формате "ММ.ГГГГ – ММ.ГГГГ". Если вы работаете по настоящее время, используйте "ММ.ГГГГ – настоящее время".

- Описание компании: Указывайте только если компания малоизвестна. Например: "ООО "Кибербезопасность" – компания, специализирующаяся на защите данных для крупных финансовых учреждений". Ссылку на сайт добавляйте, если это важно для понимания контекста.

Как правильно описывать обязанности

Используйте сильные глаголы действия для описания обязанностей:

- Разрабатывал

- Внедрял

- Анализировал

- Тестировал

- Оптимизировал

- Конфигурировал

- Мониторил

- Реагировал

- Обучал

- Документировал

- Аудитровал

- Защищал

- Восстанавливал

- Прогнозировал

- Координировал

Избегайте простого перечисления обязанностей. Например:

Мониторил сетевую безопасность.

Мониторил сетевую активность, выявляя и устраняя уязвимости, что снизило количество инцидентов на 30%.

Примеры превращения обязанностей в достижения:

Внедрил систему мониторинга безопасности, что сократило время реагирования на инциденты на 40%.

Разработал политику информационной безопасности, которую внедрили в 10 филиалах компании.

Оптимизировал процессы защиты данных, снизив затраты на 25%.

Типичные ошибки:

Занимался защитой информации.

Работал с системами мониторинга.

Подробнее о том, как писать раздел "Опыт работы", читайте здесь.

Как описывать достижения

Квантификация результатов: Используйте цифры и проценты, чтобы показать ваш вклад. Например:

Снизил количество инцидентов безопасности на 50% за счет внедрения новой системы мониторинга.

Метрики для специалиста по технической защите информации:

- Снижение количества инцидентов безопасности.

- Сокращение времени реагирования на угрозы.

- Увеличение уровня защиты данных.

- Снижение затрат на обеспечение безопасности.

Если нет четких цифр: Описывайте влияние вашей работы. Например:

Разработал и внедрил систему классификации данных, что повысило эффективность защиты.

Примеры формулировок:

Внедрил систему предотвращения утечек данных, что сократило количество инцидентов на 40%.

Разработал план восстановления после сбоев, сократив время простоя на 2 часа.

Как указывать технологии и инструменты

Указывайте технический стек в отдельном разделе или в описании обязанностей. Группируйте технологии по категориям:

- Средства защиты информации (SIEM, DLP, Firewall).

- Языки программирования (Python, Bash).

- Операционные системы (Linux, Windows).

Покажите уровень владения: "базовый", "опытный", "продвинутый".

Актуальные технологии:

- SIEM-системы (Splunk, QRadar).

- Средства анализа угроз (Wireshark, Metasploit).

- Стандарты безопасности (ISO 27001, PCI DSS).

Примеры описания опыта работы

Для начинающих:

Стажер по технической защите информации, ООО "Кибербезопасность", 06.2025 – 08.2025

- Помогал в настройке и тестировании SIEM-системы.

- Участвовал в анализе сетевых угроз.

Для специалистов с опытом:

Специалист по технической защите информации, ООО "Кибербезопасность", 03.2023 – 08.2025

- Внедрил систему мониторинга безопасности, сократив время реагирования на 30%.

- Разработал политику защиты данных, которую внедрили в 5 филиалах.

Для руководящих позиций:

Руководитель отдела информационной безопасности, ООО "Кибербезопасность", 03.2023 – 08.2025

- Управлял командой из 10 специалистов.

- Разработал стратегию защиты данных для компании, что снизило количество инцидентов на 50%.

Как структурировать раздел "Образование"

Раздел "Образование" должен быть структурированным и лаконичным. Вот основные рекомендации:

- Расположение: Если вы недавний выпускник или студент, разместите раздел "Образование" в начале резюме. Для специалистов с опытом лучше перенести его ниже, после раздела "Опыт работы".

- Дипломная работа/проекты: Если ваша дипломная работа или проекты связаны с технической защитой информации, укажите их кратко, например: "Дипломный проект: Разработка системы защиты данных для корпоративной сети".

- Оценки: Указывайте оценки только если они высокие (например, средний балл 4.8 или выше) или если работодатель прямо запрашивает эту информацию.

- Дополнительные курсы в вузе: Если вы проходили курсы, связанные с информационной безопасностью, укажите их, например: "Дополнительные курсы: Основы криптографии и сетевой безопасности".

Подробнее о написании раздела "Образование" можно прочитать здесь.

Какое образование ценится в специалистах по технической защите информации

Для профессии "специалист по технической защите информации" наиболее ценными являются следующие специальности:

- Информационная безопасность

- Кибербезопасность

- Компьютерная безопасность

- Прикладная информатика (с уклоном в безопасность)

- Сетевое и системное администрирование

Если ваше образование не связано с профессией: Укажите, какие навыки и знания из вашего образования применимы в технической защите информации. Например, если вы изучали математику, упомяните, что это помогает в понимании криптографии.

Примеры описания образования:

Московский государственный технический университет им. Н.Э. Баумана

Специальность: Информационная безопасность

Годы обучения: 2021–2025

Дипломный проект: "Разработка системы мониторинга сетевых атак"

Национальный исследовательский университет "Высшая школа экономики"

Специальность: Прикладная математика и информатика

Годы обучения: 2020–2024

Дополнительные курсы: Основы криптографии, Сетевая безопасность

Университет

Специальность: Экономика

Годы обучения: 2018–2022

(Отсутствие связи с профессией не объяснено)

Курсы и дополнительное образование

Для специалистов по технической защите информации важно указать курсы, которые подтверждают их квалификацию:

- Онлайн-образование: Укажите платформу, название курса и дату завершения, например: "Coursera: Основы кибербезопасности, 2024".

- Топ-5 актуальных курсов:

- Кибербезопасность от Stepik

- Сертификация CISSP от Coursera

- Этичный хакинг от Udemy

- Защита данных в облачных средах от Skillbox

- Основы сетевой безопасности от Яндекс.Практикум

Примеры описания курсов:

Coursera: Основы кибербезопасности

Дата завершения: 2024

Навыки: анализ уязвимостей, работа с инструментами безопасности

Курс по безопасности

(Нет названия платформы, даты и навыков)

Самообразование: Укажите, какие книги, статьи или ресурсы вы изучали, например: "Самостоятельно изучил книги по криптографии и сетевым атакам".

Сертификаты и аккредитации

Сертификаты подтверждают вашу квалификацию. Вот список важных для профессии:

- CISSP (Certified Information Systems Security Professional)

- CEH (Certified Ethical Hacker)

- CompTIA Security+

- OSCP (Offensive Security Certified Professional)

- ISO 27001 Lead Auditor

Как указывать сертификаты: Укажите название сертификата, организацию и дату получения. Например: "CISSP, (ISC)², 2024".

Срок действия: Убедитесь, что сертификат актуален. Если срок истек, лучше не указывать его.

Какие сертификаты не стоит указывать: Не указывайте сертификаты, не связанные с профессией (например, маркетинг или дизайн).

Примеры оформления раздела

Для студентов и выпускников:

Московский государственный университет

Специальность: Информационная безопасность

Годы обучения: 2021–2025

Стажировка: Анализ уязвимостей в корпоративной сети, 2024

Университет

Специальность: Информатика

Годы обучения: 2020–2024

(Нет информации о стажировке или проектах)

Для специалистов с опытом:

Московский государственный технический университет им. Н.Э. Баумана

Специальность: Информационная безопасность

Годы обучения: 2015–2019

Курсы: CISSP, 2023; Основы сетевой безопасности, 2024

Университет

Специальность: Экономика

Годы обучения: 2010–2014

(Нет информации о курсах или сертификатах)

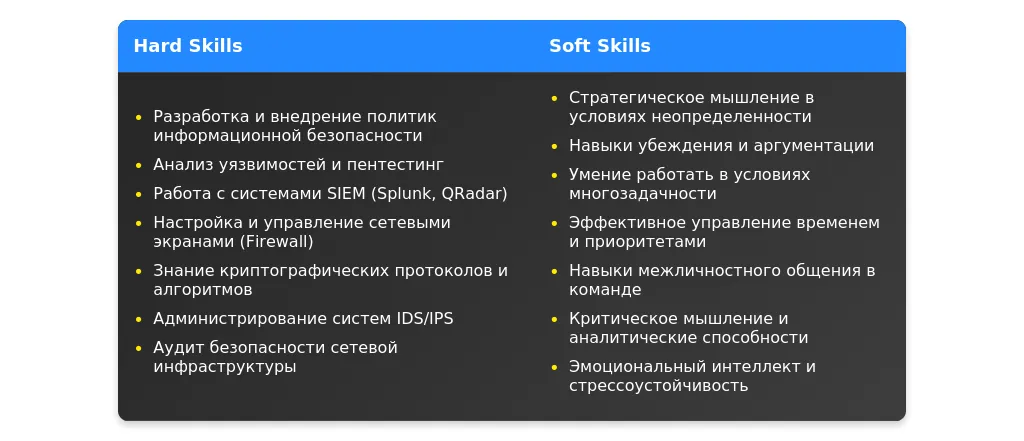

Самые востребованные навыки в 2025 году

В 2025 году работодатели обращают особое внимание на следующие hard skills:

- Криптографическая защита данных — умение разрабатывать и внедрять криптографические алгоритмы для защиты информации.

- Анализ киберугроз (Threat Intelligence) — навыки сбора и анализа данных о потенциальных угрозах, включая использование специализированных инструментов, таких как Splunk или IBM QRadar.

- Защита от социальной инженерии — способность разрабатывать программы обучения сотрудников и внедрять системы защиты от атак, основанных на человеческом факторе.

- Аудит информационной безопасности — проведение внутренних и внешних аудитов на соответствие стандартам и выявление уязвимостей.

- Автоматизация процессов безопасности (SOAR) — использование платформ для автоматизации реагирования на инциденты, таких как Palo Alto Cortex XSOAR.

Подробнее о том, как правильно добавлять навыки в резюме, можно узнать здесь.

Как структурировать раздел навыков

Раздел "Навыки" — это важная часть резюме, которая помогает работодателю быстро оценить вашу профессиональную подготовку. Рассмотрим, как его правильно оформить.

Где расположить раздел

Раздел "Навыки" лучше размещать сразу после раздела "О себе" или "Цель". Это позволяет работодателю сразу увидеть ваши ключевые компетенции.

Как группировать навыки

Навыки можно группировать по категориям и подкатегориям. Например:

- Технические навыки (hard skills): защита данных, анализ угроз, работа с инструментами.

- Личные качества (soft skills): коммуникация, аналитическое мышление, стрессоустойчивость.

3 варианта структуры

Вариант 1. Простой список:

- Анализ уязвимостей

- Работа с SIEM-системами

- Знание ISO 27001

Вариант 2. Группировка по категориям:

- Технические навыки: анализ уязвимостей, работа с SIEM-системами.

- Личные качества: аналитическое мышление, стрессоустойчивость.

Вариант 3. Уровень владения:

- Анализ уязвимостей (продвинутый уровень)

- Работа с SIEM-системами (средний уровень)

Подробнее о том, как правильно добавлять навыки, читайте на странице Как правильно добавлять навыки в резюме.

Технические навыки для специалиста по технической защите информации

Технические навыки (hard skills) — это основа профессии. Ниже приведены ключевые компетенции и рекомендации по их оформлению.

Обязательные навыки

- Анализ уязвимостей и угроз

- Работа с SIEM-системами (Splunk, QRadar)

- Знание стандартов информационной безопасности (ISO 27001, ГОСТ Р 57580)

- Настройка и администрирование сетевого оборудования (Cisco, Fortinet)

- Криптография и защита данных

Актуальные технологии и инструменты 2025 года

- Использование ИИ для анализа угроз

- Облачные системы защиты данных (AWS Security, Azure Security)

- Автоматизация тестирования на проникновение (Pentest-as-a-Service)

- Контейнеризация и защита Kubernetes

- Zero Trust Architecture

Как указать уровень владения

Используйте шкалу: базовый, средний, продвинутый, эксперт. Например:

Криптография (продвинутый уровень)

Криптография (знаю хорошо)

5 примеров описания технических навыков

Анализ уязвимостей с использованием Nessus и OpenVAS (продвинутый уровень).

Настройка и администрирование SIEM-систем (Splunk, QRadar).

Разработка политик информационной безопасности в соответствии с ISO 27001.

Использование Zero Trust Architecture для защиты корпоративной сети.

Автоматизация тестирования на проникновение с использованием Python.

Личные качества важные для специалиста по технической защите информации

Soft skills помогают эффективно взаимодействовать с коллегами и решать сложные задачи. Рассмотрим, какие качества важны для этой профессии.

Топ-10 важных soft skills

- Аналитическое мышление

- Внимательность к деталям

- Стрессоустойчивость

- Коммуникативные навыки

- Умение работать в команде

- Тайм-менеджмент

- Критическое мышление

- Инициативность

- Обучаемость

- Ответственность

Как подтвердить наличие soft skills

Используйте примеры из опыта. Например:

Разработал и внедрил политику информационной безопасности, что сократило количество инцидентов на 30%.

Какие soft skills не стоит указывать

- Креативность (не всегда уместна в технической сфере)

- Лидерство (если вы не претендуете на руководящую должность)

5 примеров описания личных качеств

Аналитическое мышление: успешно выявлял и устранял уязвимости в корпоративной сети.

Стрессоустойчивость: работал в условиях сжатых сроков при устранении критических инцидентов.

Коммуникативные навыки: эффективно взаимодействовал с командой разработчиков для внедрения мер безопасности.

Обучаемость: освоил новые инструменты для анализа угроз за 2 недели.

Внимательность к деталям: выявил и устранил ошибку в конфигурации сети, предотвратив утечку данных.

Особенности для разных уровней специалистов

Рекомендации по оформлению раздела "Навыки" для начинающих и опытных специалистов.

Для начинающих

Как компенсировать недостаток опыта: акцентируйте внимание на обучении и быстром освоении новых технологий.

Навыки для акцента: базовые знания в области информационной безопасности, работа с инструментами, обучаемость.

Как показать потенциал: укажите курсы, сертификаты и проекты, в которых вы участвовали.

Прошел курс по основам кибербезопасности на Coursera.

Участвовал в хакатоне по поиску уязвимостей в веб-приложениях.

Освоил работу с инструментами анализа трафика (Wireshark, tcpdump).

Для опытных специалистов

Как показать глубину экспертизы: укажите сложные проекты, уникальные компетенции и лидерские качества.

Баланс между широтой и глубиной: выделите ключевые навыки, но не забывайте о смежных областях.

Уникальные компетенции: укажите редкие навыки, такие как разработка собственных инструментов или внедрение Zero Trust Architecture.

Разработал и внедрил систему мониторинга угроз на основе машинного обучения.

Руководил проектом по миграции корпоративной сети на Zero Trust Architecture.

Автор методики анализа уязвимостей, используемой в компании.

Типичные ошибки и как их избежать

Рассмотрим распространенные ошибки в разделе "Навыки" и способы их исправления.

Топ-10 ошибок

- Указание устаревших технологий.

- Неправильное определение уровня владения навыком.

- Перечисление слишком большого количества навыков.

- Отсутствие примеров для подтверждения soft skills.

- Указание нерелевантных навыков.

- Использование общих фраз без деталей.

- Отсутствие группировки навыков.

- Неправильное расположение раздела в резюме.

- Указание навыков, которые не подтверждены опытом.

- Использование непонятных аббревиатур.

Устаревшие навыки и их замена

- Устарело: Работа с Windows XP.

- Актуально: Работа с Windows Server 2025.

Неправильные формулировки

Знаю много всего про безопасность.

Опыт работы с SIEM-системами и анализом угроз.

Как проверить актуальность навыков

Изучите требования в вакансиях на 2025 год, посмотрите тренды в профессиональных сообществах и обновите свои знания.

Анализ вакансии для специалиста по технической защите информации

При анализе вакансии важно выделить ключевые требования. В первую очередь обратите внимание на обязательные условия, такие как наличие профильного образования, сертификатов (например, CISSP, CISM), опыта работы с определенными технологиями (например, SIEM, DLP). Желательные требования могут включать навыки управления проектами или знание иностранных языков.

Скрытые требования часто можно выявить через описание корпоративной культуры или задач. Например, если в вакансии упоминается "работа в команде", это может означать, что важно подчеркнуть навыки коммуникации и опыт кросс-функционального взаимодействия.

Вакансия: "Специалист по защите информации в банковской сфере". Обязательные требования: опыт работы с системами SIEM, знание стандартов PCI DSS. Желательно: опыт работы в финансовой сфере.

Вакансия: "Инженер по кибербезопасности". Обязательные требования: знание ISO 27001, опыт работы с DLP-системами. Скрытые требования: умение работать в условиях многозадачности.

Вакансия: "Администратор безопасности". Обязательные требования: знание Linux, опыт настройки VPN. Скрытые требования не выявлены.

Стратегия адаптации резюме для специалиста по ТЗИ

Обязательной адаптации требуют разделы "Опыт работы", "Навыки" и "О себе". Важно расставить акценты на тех аспектах, которые соответствуют требованиям работодателя. Например, если в вакансии указано знание ISO 27001, этот пункт должен быть выделен в резюме.

Адаптация без искажения фактов предполагает переформулирование опыта и навыков, чтобы они звучали релевантно. Например, вместо "работал с системами мониторинга" можно написать "настраивал и администрировал SIEM-системы для анализа инцидентов безопасности".

Уровни адаптации:

- Минимальная: добавление ключевых слов из вакансии в раздел навыков.

- Средняя: переформулирование опыта работы и выделение релевантных проектов.

- Максимальная: полная переработка резюме с учетом всех требований и корпоративной культуры.

Адаптация раздела "О себе"

Раздел "О себе" должен быть кратким и отражать ключевые компетенции, соответствующие вакансии. Например, для позиции в банковской сфере можно написать: "Специалист по защите информации с опытом внедрения DLP-систем в финансовых организациях".

До: "Опытный специалист с многолетним стажем."

После: "Специалист по технической защите информации с 5-летним опытом работы в банковской сфере, сертифицированный CISSP."

До: "Знаю стандарты ISO 27001."

После: "Имею опыт внедрения и аудита систем в соответствии с ISO 27001."

Типичные ошибки: излишняя обобщенность, отсутствие конкретики, перечисление личных качеств вместо профессиональных.

Адаптация раздела "Опыт работы"

Опыт работы должен быть переформулирован так, чтобы соответствовать требованиям вакансии. Например, если вакансия требует опыта работы с SIEM, укажите конкретные системы и проекты, в которых вы их использовали.

До: "Настраивал системы мониторинга."

После: "Настраивал и администрировал SIEM-системы (Splunk, QRadar) для анализа инцидентов безопасности."

До: "Работал с DLP."

После: "Внедрял и настраивал DLP-системы (Symantec, McAfee) для предотвращения утечек данных."

Ключевые фразы для вакансий: "внедрение систем защиты", "анализ инцидентов безопасности", "аудит соответствия стандартам".

Адаптация раздела "Навыки"

Навыки должны быть перегруппированы так, чтобы на первом месте стояли те, которые соответствуют вакансии. Например, если вакансия требует знания ISO 27001, этот навык должен быть на первом месте.

До: "Знание Linux, опыт работы с VPN."

После: "Знание ISO 27001, опыт работы с SIEM (Splunk, QRadar), настройка VPN."

До: "Опыт работы с DLP."

После: "Внедрение и настройка DLP-систем (Symantec, McAfee), аудит соответствия стандартам."

Работа с ключевыми словами: используйте термины и технологии, указанные в вакансии.

Практические примеры адаптации

Вакансия: "Специалист по кибербезопасности". До: "Настраивал системы мониторинга." После: "Настраивал и администрировал SIEM-системы (Splunk, QRadar) для анализа инцидентов безопасности."

Вакансия: "Инженер по защите данных". До: "Работал с DLP." После: "Внедрял и настраивал DLP-системы (Symantec, McAfee) для предотвращения утечек данных."

Проверка качества адаптации

Оцените, насколько резюме соответствует ключевым требованиям вакансии. Проверьте, все ли ключевые слова и навыки учтены.

Чек-лист финальной проверки:

- Соответствие ключевым требованиям.

- Наличие ключевых слов.

- Краткость и конкретность.

Типичные ошибки: излишняя обобщенность, отсутствие конкретики, перечисление личных качеств вместо профессиональных.

Создавайте новое резюме, если вакансия сильно отличается от предыдущих, или если текущее резюме не поддается адаптации без искажения фактов.

⚡ Создайте резюме за 10 минут

10+ профессиональных шаблонов с правильно оформленными разделами для профессии "специалист по технической защите информации". Скачивание в PDF + экспорт в HH.ru.

Смотреть все шаблоны резюме →Часто задаваемые вопросы

Какие ключевые навыки нужно указывать в резюме специалиста по технической защите информации?

В резюме важно указать как технические, так и soft skills. Примеры:

- Знание стандартов и нормативов (ISO 27001, ГОСТ Р 57580).

- Опыт работы с системами SIEM (например, Splunk, IBM QRadar).

- Навыки анализа и управления рисками информационной безопасности.

- Умение проводить аудит и тестирование на проникновение (пентесты).

- Владение языками программирования (Python, Bash) для автоматизации задач.

- Коммуникационные навыки для взаимодействия с командами и руководством.

- "Умею работать с компьютером."

- "Знаю, что такое кибербезопасность."

- "Имею опыт в IT."

Как описать опыт работы, если он был в смежных областях?

Если ваш опыт работы был в смежных областях (например, системное администрирование или DevOps), акцентируйте внимание на задачах, связанных с информационной безопасностью. Пример:

- Настройка и мониторинг систем защиты (файерволы, антивирусы).

- Разработка политик безопасности для внутренних процессов.

- Проведение анализа уязвимостей и их устранение.

- "Занимался общими IT-задачами."

- "Работал с компьютерами и сетями."

Что делать, если нет опыта работы в сфере кибербезопасности?

Если у вас нет прямого опыта, сделайте упор на следующие моменты:

- Укажите курсы и сертификаты (например, CISSP, CEH, CompTIA Security+).

- Опишите личные проекты, такие как участие в CTF-соревнованиях или создание лабораторных стендов.

- Подчеркните навыки, которые можно перенести из других IT-областей (например, программирование, администрирование).

- "Опыта нет, но готов учиться."

- "Ничего не делал в этой сфере."

Как правильно указать сертификаты в резюме?

Сертификаты — важная часть резюме. Указывайте их в отдельном разделе. Пример:

- CISSP (Certified Information Systems Security Professional) — 2025

- CEH (Certified Ethical Hacker) — 2025

- CompTIA Security+ — 2025

- "Прошел курсы по кибербезопасности."

- "Имею сертификаты."

Как описать достижения в резюме?

Достижения должны быть конкретными и измеримыми. Пример:

- Снизил количество инцидентов информационной безопасности на 30% за год.

- Разработал и внедрил политику безопасности, которая охватила 100% сотрудников компании.

- Провел успешный аудит, выявив и устранив 50+ уязвимостей.

- "Работал над улучшением безопасности."

- "Помогал команде."

Что делать, если есть пробелы в трудовом стаже?

Пробелы в стаже можно объяснить, если они связаны с обучением, личными проектами или другими активностями. Пример:

- "2023–2025: Прохождение курсов по кибербезопасности и участие в CTF-соревнованиях."

- "2023–2025: Самостоятельное изучение новых технологий и инструментов."

- "2023–2025: Не работал."

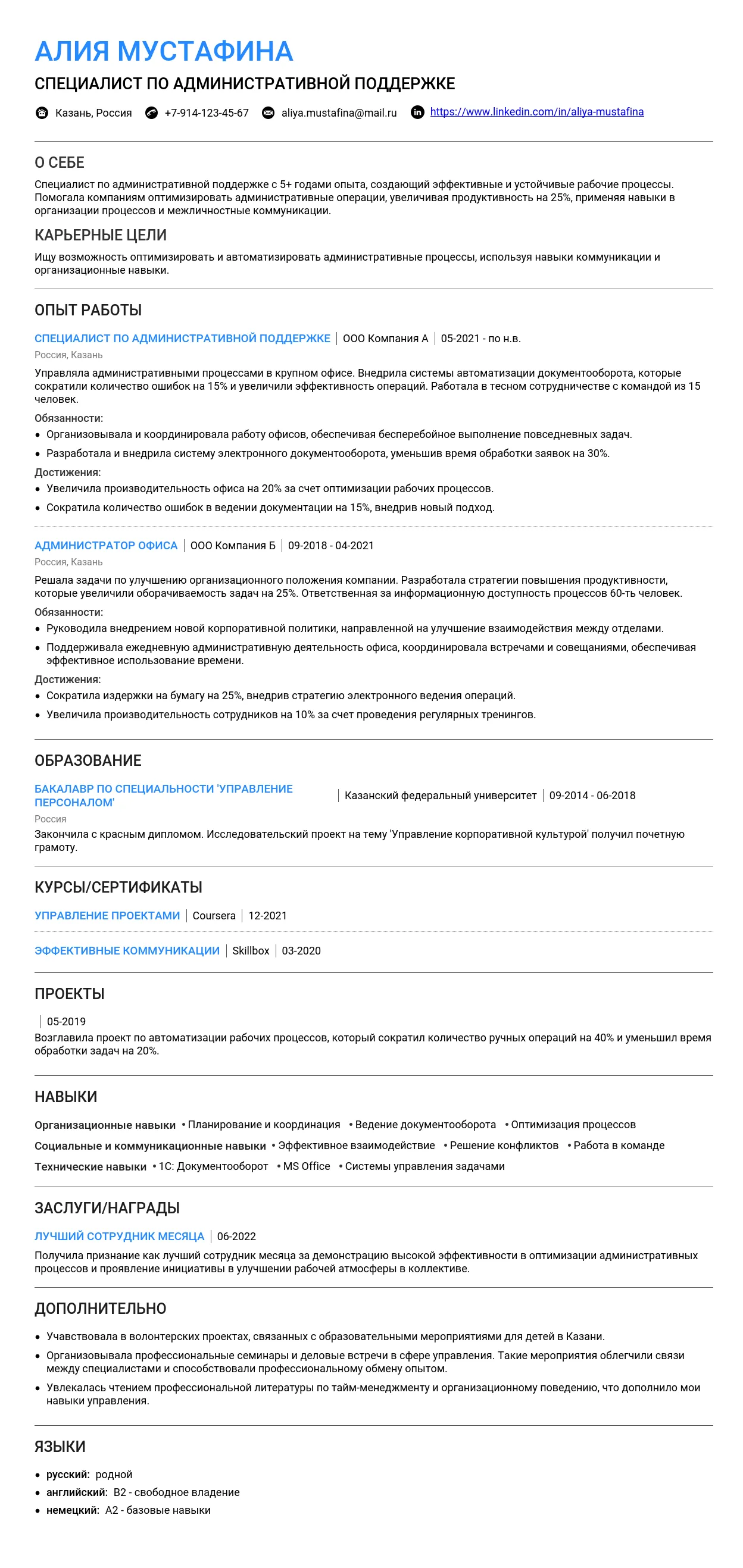

Пример резюме Администратора 2025 - Как составить

Пример резюме Администратора 2025 - Как составить

Пример резюме Водителя 2025 - готовый вариант

Пример резюме Водителя 2025 - готовый вариант

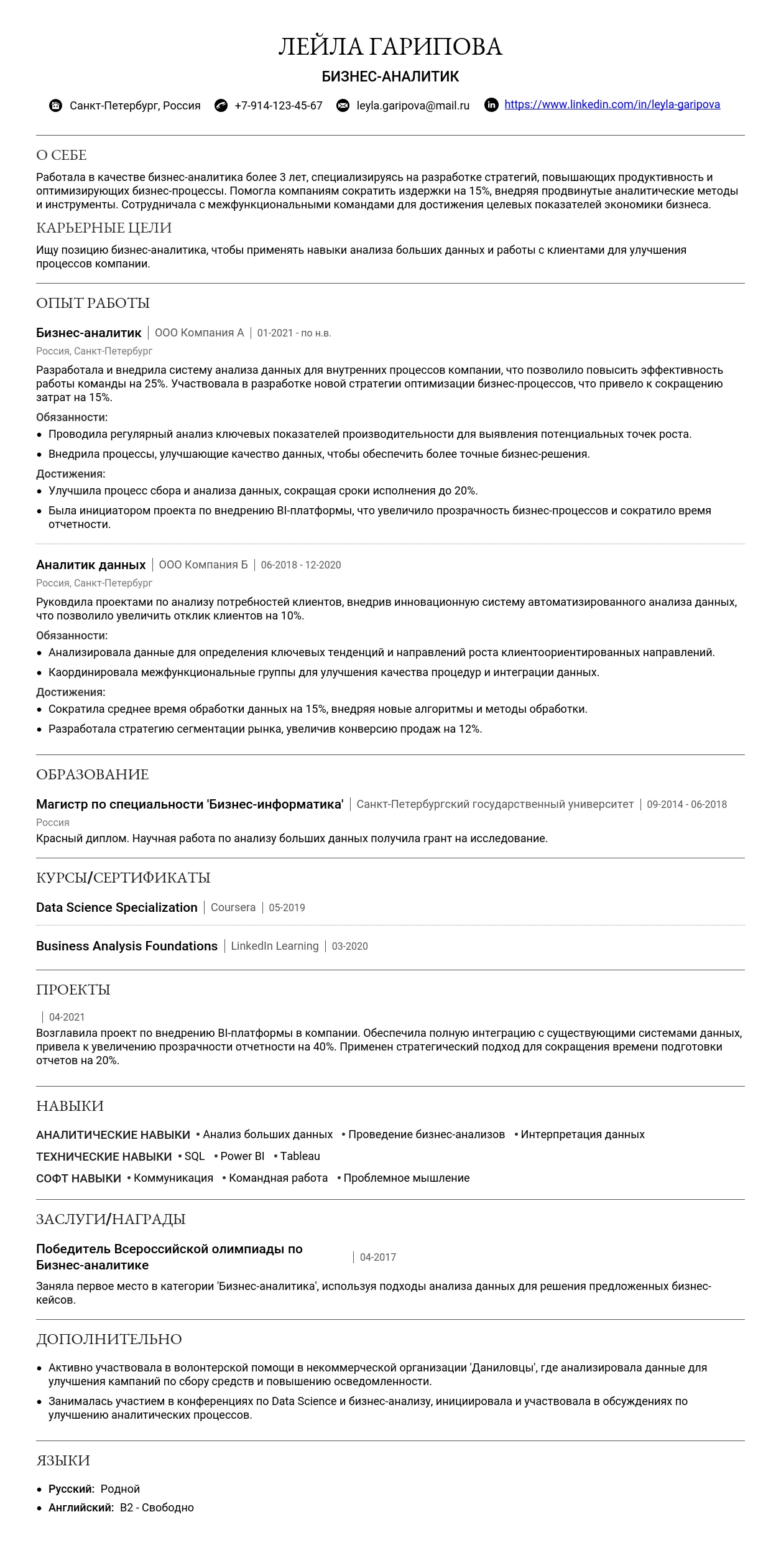

Пример резюме Аналитика 2025 - готовые примеры

Пример резюме Аналитика 2025 - готовые примеры

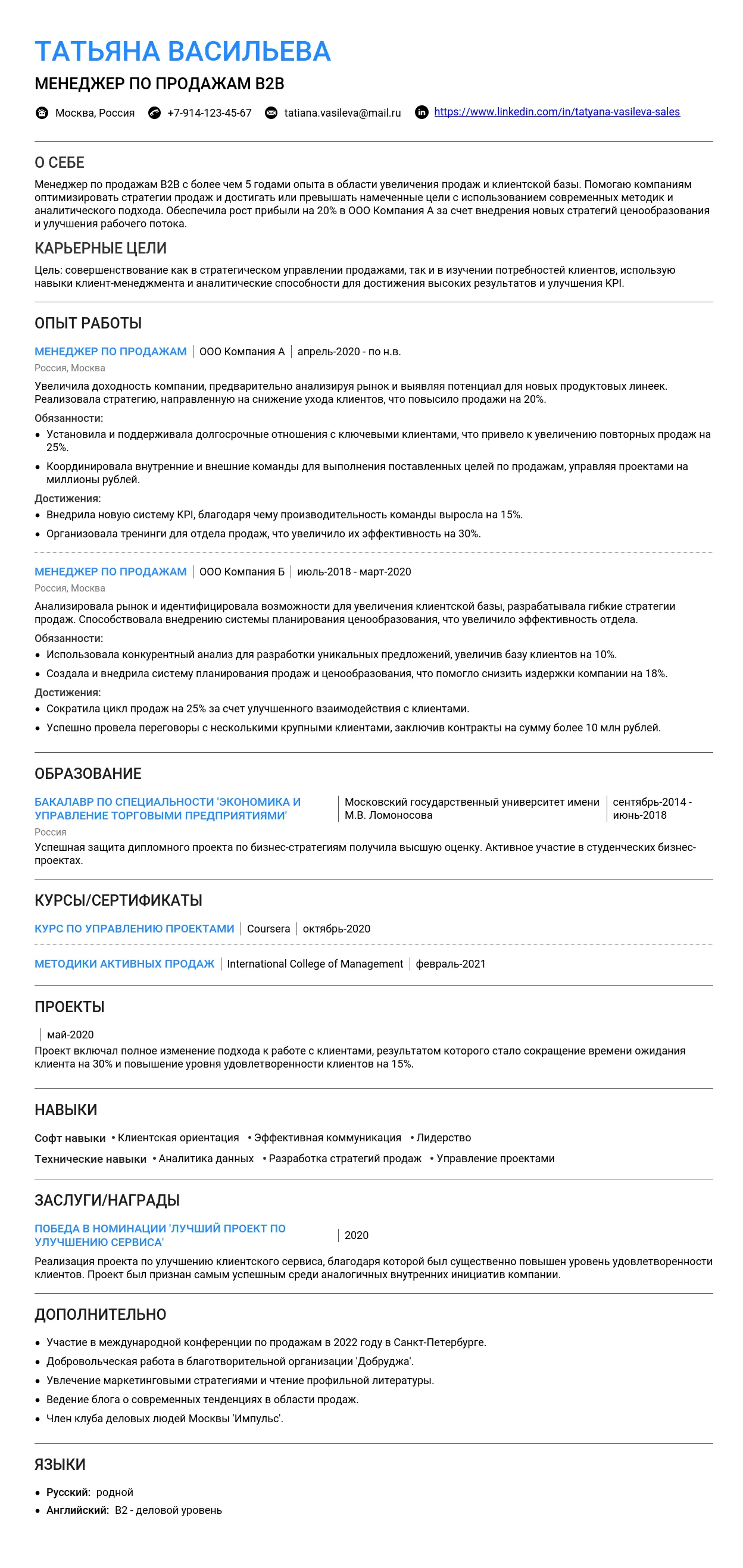

Пример резюме Менеджера по продажам 2025 - Как составить

Пример резюме Менеджера по продажам 2025 - Как составить

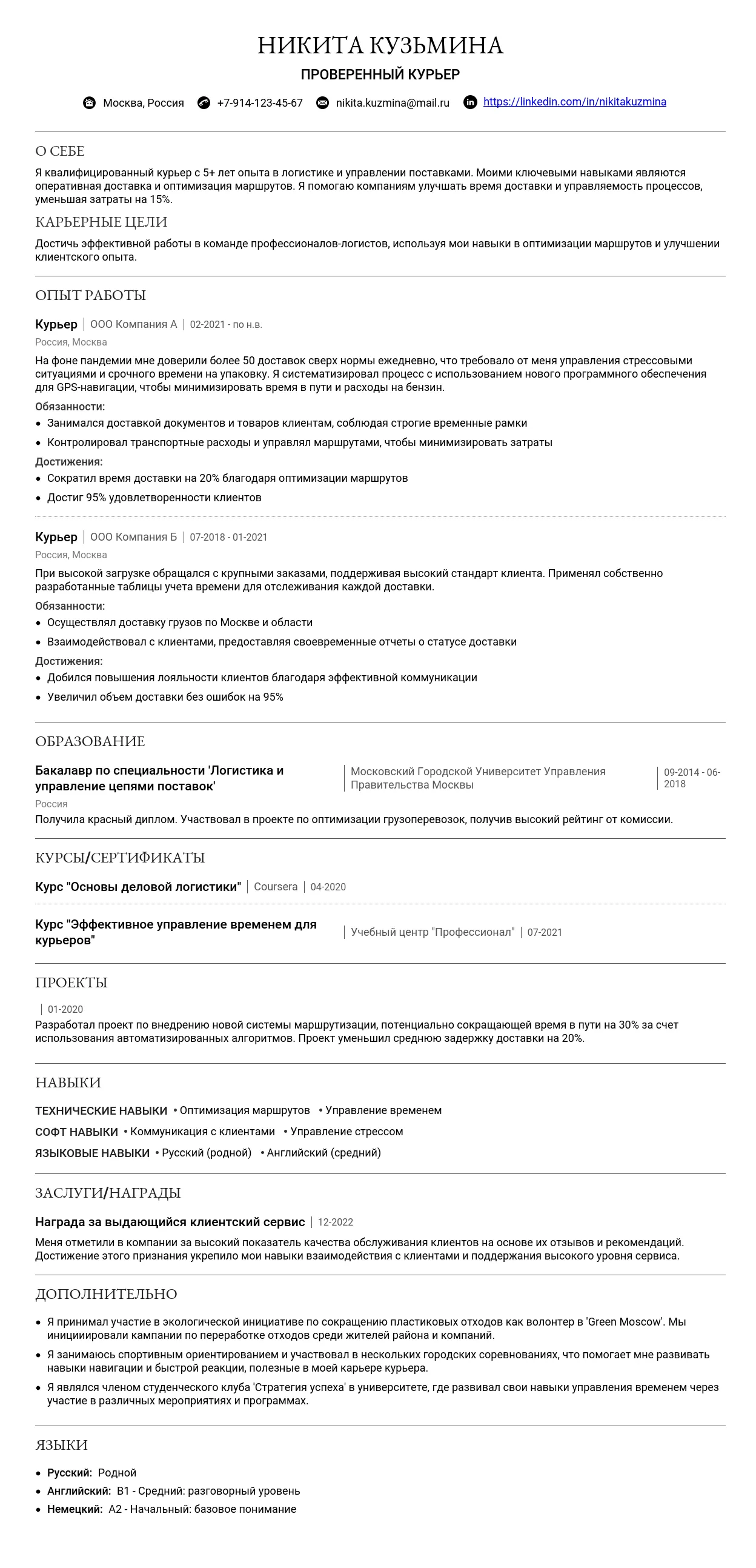

Пример резюме Курьера 2025 - Как составить

Пример резюме Курьера 2025 - Как составить

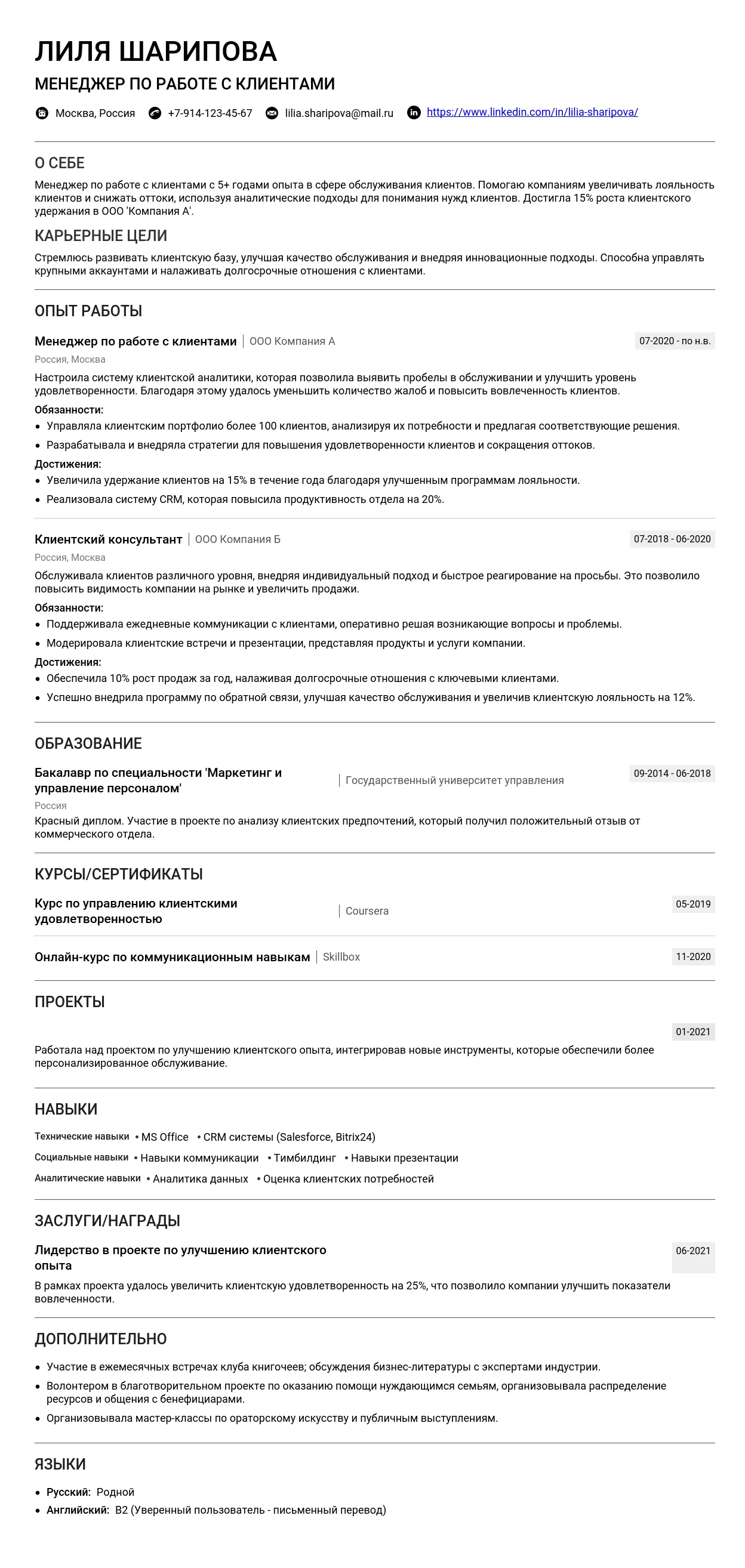

Пример резюме менеджера по работе с клиентами 2025 - Готовые примеры

Пример резюме менеджера по работе с клиентами 2025 - Готовые примеры

Пример резюме Продавца-консультанта 2025 - советы

Пример резюме Продавца-консультанта 2025 - советы

Пример резюме продавца-кассира 2025 - Как составить

Пример резюме продавца-кассира 2025 - Как составить

Пример резюме Упаковщика 2025 - как составить

Пример резюме Упаковщика 2025 - как составить