Как проходит наём security specialist в 2025 году

Наём security specialist в 2025 году характеризуется усилением внимания к практическим навыкам и опыту работы с современными технологиями. Процесс отбора стал более тщательным, что отражает растущую потребность компаний в квалифицированных специалистах по кибербезопасности.

- Среднее количество этапов отбора: 3-4 (скрининг резюме, техническое интервью, собеседование с HR, финальное собеседование с руководителем).

Типичная продолжительность процесса найма составляет 2-4 недели.

В оценке кандидата участвуют:

- HR-менеджер (оценка soft skills и соответствия корпоративной культуре)

- Технический руководитель (оценка технических навыков и опыта)

- Ведущие security специалисты (оценка экспертизы в конкретных областях безопасности).

Статистика по времени закрытия вакансий в Москве показывает, что позиции security specialist закрываются в среднем за 3-4 недели при наличии конкурентоспособной зарплаты (от 150 000 рублей и выше, в зависимости от опыта и квалификации).

Что проверяют на собеседованиях

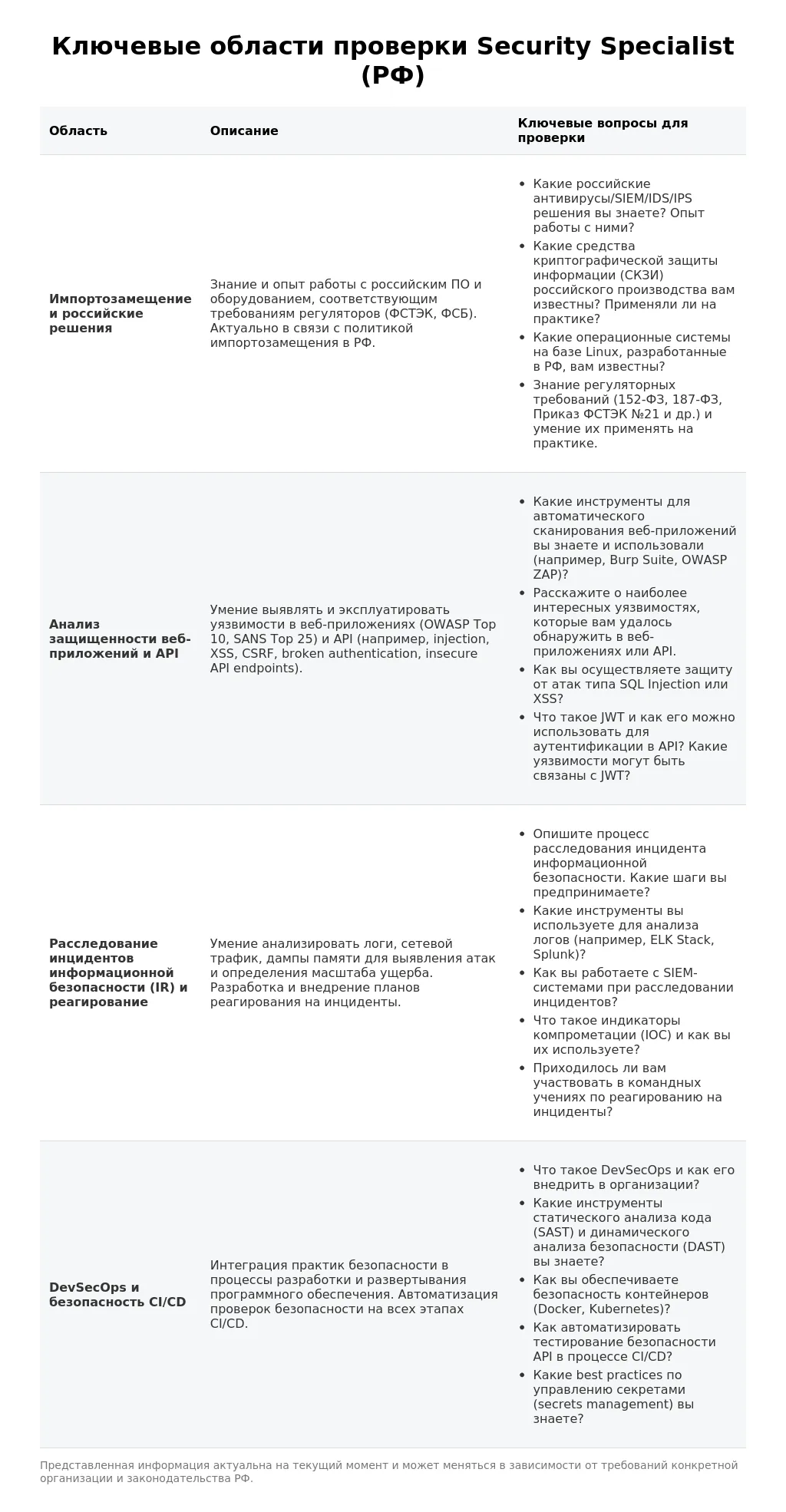

Работодатели оценивают кандидатов на позицию security specialist по нескольким ключевым направлениям:

- Технические навыки: глубокое понимание принципов работы сетей, операционных систем, систем обнаружения вторжений (IDS/IPS), антивирусных решений и других инструментов безопасности. Важно умение применять эти знания на практике для защиты инфраструктуры компании.

- Опыт работы: наличие успешного опыта в предотвращении и расследовании инцидентов безопасности, проведении аудитов безопасности и разработке политик безопасности. Кандидаты должны уметь продемонстрировать свои достижения, используя метод STAR (Situation, Task, Action, Result). Например, кандидат рассказывает о ситуации, когда он обнаружил уязвимость в системе (Situation), его задачей было устранить эту уязвимость (Task), он предпринял конкретные действия для её устранения (Action), и в результате система была защищена (Result).

- Soft skills: коммуникабельность, умение работать в команде, аналитическое мышление и способность быстро принимать решения в критических ситуациях. Security specialist должен уметь четко и лаконично объяснять сложные технические вопросы нетехническим специалистам.

- Знание нормативных требований и законодательства: понимание требований регуляторов в области защиты данных (например, ФЗ-152) и соответствие стандартам безопасности (например, PCI DSS, ISO 27001).

Как проходит отбор в разных компаниях

Процесс отбора security specialist может отличаться в зависимости от типа и размера компании:

- Крупные компании:

- Более формализованный процесс отбора с несколькими этапами собеседований и тестирований.

- Акцент на соответствие корпоративным стандартам безопасности и процедурам.

- Часто требуются сертификаты (например, CISSP, CISM) и опыт работы с enterprise-level решениями.

- Средний бизнес:

- Более гибкий процесс отбора, ориентированный на практические навыки и готовность решать широкий спектр задач.

- Важна способность быстро адаптироваться к изменяющимся требованиям и работать в условиях ограниченных ресурсов.

- Стартапы:

- Быстрый процесс отбора с акцентом на инновационность и готовность к экспериментам.

- Важны навыки работы с новыми технологиями и умение создавать системы безопасности с нуля.

- Приветствуется опыт работы в Agile-среде.

Различия в подходах к оценке заключаются в приоритетах: крупные компании уделяют больше внимания соответствию стандартам, средний бизнес – практическим навыкам, а стартапы – инновационности.

Статистика найма и рекомендации

Статистика и тренды на рынке труда security specialist:

- Средний % прохождения каждого этапа:

- Скрининг резюме: 20-30%

- Техническое интервью: 30-40%

- Собеседование с HR: 50-60%

- Финальное собеседование: 70-80%

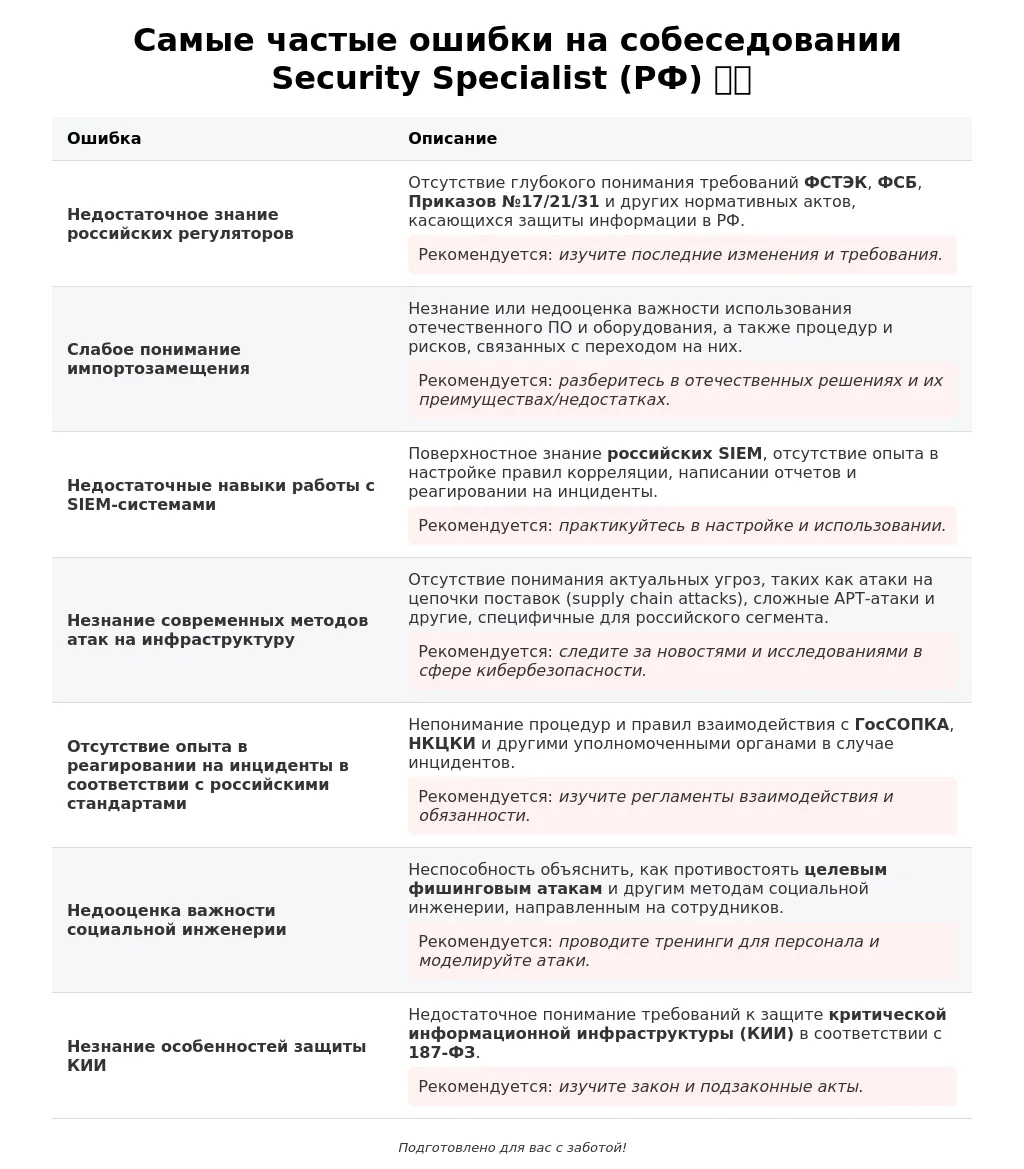

Типичные причины отказов:

- Недостаточный уровень технических знаний.

- Отсутствие опыта работы с необходимыми инструментами безопасности.

- Слабые коммуникативные навыки.

- Несоответствие корпоративной культуре компании. Например, кандидат может быть отличным техническим специалистом, но не умеет работать в команде и не готов делиться знаниями с коллегами.

Самые частые ошибки кандидатов:

- Недостаточная подготовка к техническому интервью: неспособность ответить на вопросы по основам кибербезопасности.

- Отсутствие примеров из опыта работы: неготовность продемонстрировать свои достижения с помощью конкретных ситуаций.

- Неумение задавать вопросы работодателю: отсутствие интереса к компании и вакансии.

Как повысить шансы на прохождение:

- Тщательно изучите требования вакансии: подготовьтесь к ответам на вопросы, связанные с конкретными технологиями и задачами.

- Подготовьте примеры из своего опыта: используйте метод STAR для демонстрации своих достижений.

- Задавайте вопросы работодателю: покажите свой интерес к компании и вакансии.

- Подчеркните свою готовность к обучению и развитию: продемонстрируйте свою заинтересованность в изучении новых технологий и методов защиты информации.

📝 Выберите подходящий пример и заполните в конструкторе

Как подготовиться к собеседованию на позицию Security Specialist в 2025 году

Анализ вакансии и компании

Тщательный анализ вакансии – первый шаг к успешному собеседованию. Обратите внимание на ключевые навыки и опыт, которые требуются работодателю. Понимание этих требований позволит вам адаптировать свое резюме и подготовить ответы на вопросы.

При изучении компании, обращайте внимание на:

- Миссия и ценности компании: Соответствуют ли они вашим личным убеждениям?

- Проекты и технологии: Какие проекты компания ведет сейчас, какие технологии использует? Это поможет вам понять, насколько ваш опыт соответствует потребностям компании.

- Новости и публикации: Что пишут о компании в СМИ, какие отзывы оставляют сотрудники? Это даст вам представление о корпоративной культуре и репутации работодателя.

Для поиска дополнительной информации используйте:

- Российские сервисы: HeadHunter, Habr Career, LinkedIn (с учетом ограничений).

- Международные сервисы: Glassdoor, Indeed, LinkedIn.

Используйте полученную информацию для подготовки конкретных примеров, демонстрирующих ваш опыт и навыки, соответствующие требованиям вакансии. Подготовьте вопросы о компании и ее деятельности, чтобы показать свою заинтересованность.

Необходимые документы и материалы

Обязательные документы:

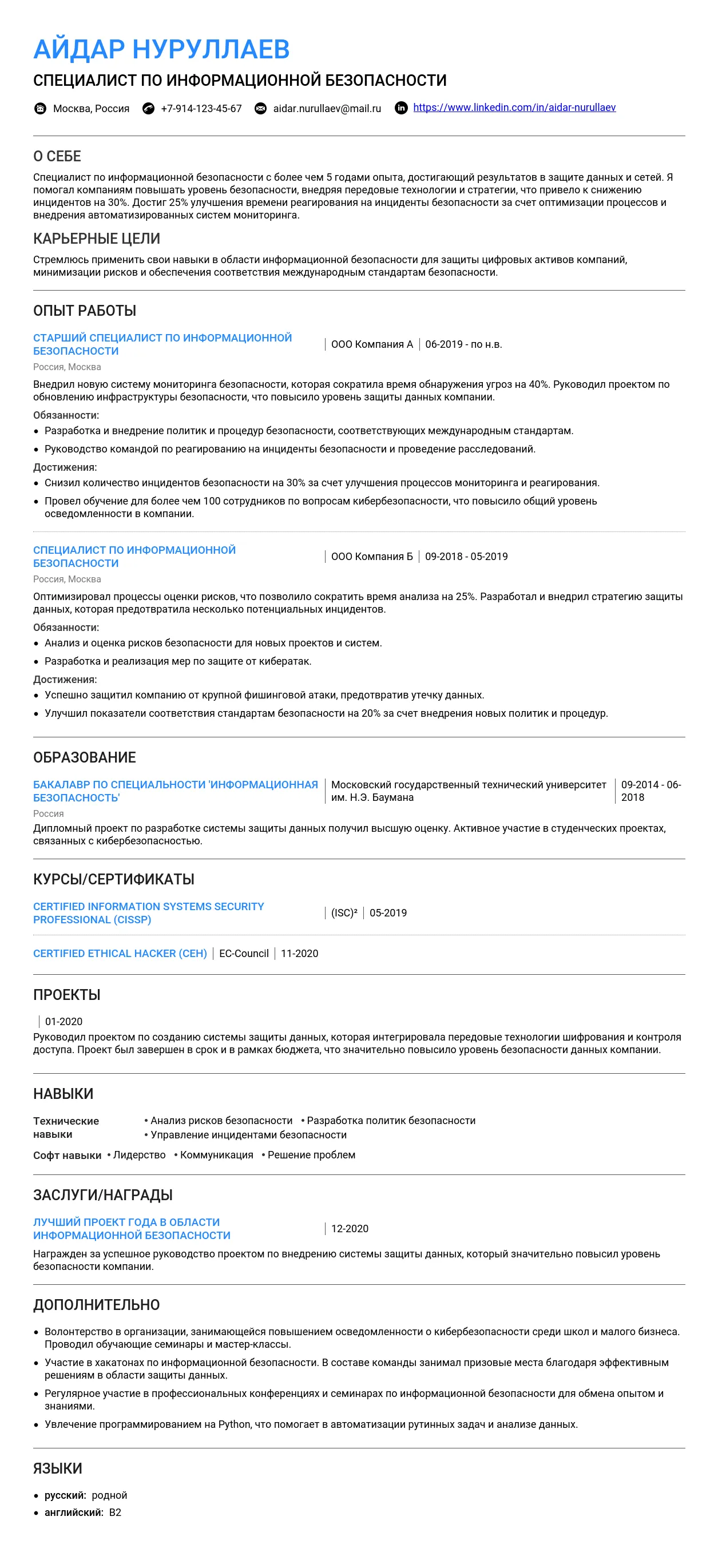

- Резюме: Ключевой документ, отражающий ваш опыт и квалификацию. Составлять резюме для профессии "security specialist" можно почитать в статье здесь.

- Сопроводительное письмо: Краткое описание вашей мотивации и соответствия требованиям вакансии.

- Документы об образовании и сертификаты: Подтверждение вашей квалификации.

Дополнительные материалы:

- Рекомендательные письма (если есть).

- Портфолио (примеры работ).

Оформляйте документы аккуратно и профессионально. Убедитесь, что в резюме нет ошибок, и оно адаптировано под конкретную вакансию. Для Security Specialist важно подчеркнуть опыт работы с различными системами безопасности, знание нормативных документов и умение анализировать риски.

Подготовка портфолио и примеров работ

В портфолио для Security Specialist можно включить:

- Примеры отчетов об оценке рисков.

- Описания реализованных проектов по внедрению систем безопасности.

- Примеры разработки политик безопасности.

- Результаты проведенных аудитов безопасности.

Структурируйте портфолио логично, с кратким описанием каждой работы и указанием вашей роли в проекте. Презентуйте работы уверенно и четко, подчеркивая результаты и пользу, которую вы принесли.

Типичные ошибки при подготовке портфолио:

Самооценка готовности

Ключевые области для проверки знаний:

- Знание стандартов и нормативных документов: ISO 27001, PCI DSS, GDPR (если применимо). ✅

- Понимание угроз и уязвимостей: OWASP Top 10, CVE, Threat Modeling. ✅

- Навыки работы с инструментами безопасности: SIEM, IDS/IPS, WAF, сканеры уязвимостей. ✅

- Опыт реагирования на инциденты безопасности. ✅

Оцените свой уровень подготовки по каждой области, выявите пробелы и составьте план действий по их устранению.

Обратите особое внимание на:

- Вопросы, связанные с последними инцидентами безопасности в отрасли.

- Вопросы, требующие аналитического мышления и умения принимать решения в стрессовых ситуациях.

План действий по выявленным пробелам:

Этапы собеседования для Security Specialist: Полное руководство

Телефонное интервью: Первый контакт

Телефонное интервью или скрининг – это первый этап отбора, цель которого – быстро оценить соответствие кандидата основным требованиям вакансии security specialist. Рекрутер проверяет базовые навыки, опыт и мотивацию.

Типичные вопросы на телефонном интервью:

- "Расскажите о себе и своем опыте в сфере информационной безопасности." Цель – понять ваш бэкграунд и релевантность опыта.

- "Почему вас заинтересовала наша компания и эта вакансия?" Цель – оценить вашу мотивацию и знание о компании.

- "Каков ваш ожидаемый уровень заработной платы?" Цель – проверить соответствие ваших ожиданий бюджету компании.

- "Готовы ли вы к выполнению тестового задания?" Цель – убедиться в вашей готовности к дальнейшим этапам отбора.

Как правильно себя вести:

Во время телефонного интервью важно говорить четко и уверенно, демонстрировать энтузиазм и готовность к работе. Будьте готовы кратко и по существу отвечать на вопросы, избегая излишней детализации.

Пример хорошего поведения: Перед звонком подготовьте резюме, список вопросов к компании и будьте в тихом месте, чтобы вас не отвлекали.

Примеры ответов:

Вопрос: "Почему вас заинтересовала наша компания?"

Хороший ответ: "Ваша компания – лидер в области кибербезопасности в финансовом секторе, и я давно слежу за вашими разработками. Меня особенно интересует ваш подход к защите от DDoS-атак, и я хотел бы применить свои знания и опыт в вашей команде."

Вопрос: "Почему вас заинтересовала наша компания?"

Плохой ответ: "Ну, мне просто нужна работа, а у вас вроде неплохие условия."

Ключевой момент: Будьте позитивны и показывайте заинтересованность в вакансии и компании.

HR-собеседование: Общие вопросы и мотивация

HR-собеседование обычно длится 30-60 минут. На этом этапе HR-менеджер оценивает ваши soft skills, мотивацию, соответствие корпоративной культуре и ожидания по заработной плате.

Ключевые темы обсуждения:

- Ваш опыт работы: Подробный рассказ о предыдущих местах работы, обязанностях и достижениях.

- Мотивация: Почему вы хотите работать именно в этой компании и на этой должности.

- Соответствие корпоративной культуре: Оценка ваших ценностей и стиля работы на соответствие ценностям компании.

- Ожидания по заработной плате и условиям работы: Обсуждение ваших финансовых ожиданий и готовности к определенным условиям труда (например, командировки, ненормированный график).

Поведенческие вопросы и вопросы о мотивации:

На HR-собеседовании часто задают поведенческие вопросы, чтобы оценить ваши навыки и качества на основе вашего прошлого опыта.

Пример вопроса: "Расскажите о ситуации, когда вам пришлось принимать сложное решение в условиях ограниченного времени и информации."

Пример вопроса: "Опишите случай, когда вы успешно разрешили конфликтную ситуацию в команде."

Пример вопроса: "Что для вас самое важное в работе security specialist?"

Как правильно рассказать о своем опыте:

При рассказе о своем опыте используйте метод STAR (Situation, Task, Action, Result), чтобы структурировать свой ответ и показать конкретные результаты своей работы.

Пример ответа: "В моей предыдущей компании (Situation) мы столкнулись с серией DDoS-атак, которые приводили к перебоям в работе сайта. Моей Task было разработать и внедрить систему защиты от DDoS-атак. Я (Action) провел анализ трафика, выявил уязвимости и разработал правила фильтрации трафика на основе анализа поведения. Мы внедрили систему защиты, которая автоматически блокировала подозрительный трафик. В результате (Result) количество DDoS-атак снизилось на 90%, а время простоя сайта сократилось на 95%. Мы измеряли эффективность системы с помощью системы мониторинга сетевого трафика, которая фиксировала количество атак и время простоя сайта. Изначально время простоя составляло в среднем 2 часа в неделю, после внедрения системы защиты – 5 минут в неделю. Количество успешных атак снизилось с 10 в неделю до 1."

Обсуждение условий работы:

Обязательно задайте вопросы об условиях работы, чтобы убедиться, что они вам подходят.

- "Какой график работы предусмотрен?" (Важно, если есть требования к ненормированному графику или дежурствам).

- "Какие возможности для обучения и развития предоставляет компания?" (Важно для повышения квалификации в сфере кибербезопасности).

- "Какие социальные льготы и компенсации предусмотрены?" (Медицинская страховка, оплата мобильной связи, компенсация затрат на транспорт).

- "Какова структура команды и с кем предстоит взаимодействовать?" (Важно для понимания рабочей среды и задач).

Ключевой момент: Проявляйте интерес к компании и должности, задавайте вопросы, чтобы показать свою заинтересованность.

Техническое собеседование: Проверка знаний и навыков

Техническое собеседование проводит технический специалист или руководитель отдела информационной безопасности. Цель – оценить ваши знания и навыки в области кибербезопасности.

Формат проведения и участники:

Формат может быть различным: от устного собеседования до решения практических задач на компьютере. Участники – технический специалист, руководитель отдела информационной безопасности.

Основные области проверки знаний:

- Знание операционных систем (Windows, Linux): Умение работать с командной строкой, настраивать системы безопасности.

- Знание сетевых технологий (TCP/IP, DNS, VPN): Понимание принципов работы сетей, умение настраивать сетевое оборудование.

- Знание средств защиты информации (Firewall, IDS/IPS, SIEM): Умение настраивать и использовать средства защиты информации.

- Знание стандартов и нормативных документов в области информационной безопасности (ISO 27001, PCI DSS): Понимание требований стандартов и умение применять их на практике.

Типичные задания и вопросы:

Пример вопроса: "Объясните разницу между симметричным и асимметричным шифрованием."

Пример вопроса: "Как бы вы настроили Firewall для защиты веб-сервера?"

Пример задания: "Проанализируйте лог-файл и выявите признаки подозрительной активности."

Пример задания для Senior: "Разработайте план реагирования на инцидент информационной безопасности."

Как демонстрировать свои компетенции:

При ответах на вопросы демонстрируйте глубокое понимание темы, приводите конкретные примеры из своего опыта, показывайте умение применять знания на практике.

Ключевой момент: Не бойтесь признаться, если чего-то не знаете. Лучше честно сказать, что вам нужно время, чтобы разобраться в вопросе, чем давать неверный ответ.

Распространенные ошибки:

Ошибка: Давать общие ответы, не подкрепляя их конкретными примерами из своего опыта.

Пример: На вопрос о настройке Firewall ответить: "Я знаю, как настраивать Firewall", не приводя конкретных примеров правил и параметров.

Тестовое задание: Практическая проверка навыков

Тестовое задание – это практическое задание, которое позволяет оценить ваши навыки и умения в реальных условиях.

Форматы тестовых заданий:

Для security specialist тестовые задания могут быть разными, в зависимости от специализации:

- Анализ защищенности веб-приложения: Поиск уязвимостей в веб-приложении и разработка рекомендаций по их устранению.

- Анализ сетевого трафика: Анализ сетевого трафика с помощью Wireshark или других инструментов и выявление подозрительной активности.

- Разработка политики безопасности: Разработка политики безопасности для компании, учитывающей требования стандартов и нормативных документов.

- Разработка скрипта для автоматизации задач безопасности: Например, скрипт для автоматического анализа лог-файлов.

Типичные сроки и объем работы:

Сроки выполнения тестового задания обычно составляют 1-3 дня. Объем работы зависит от сложности задания, но обычно это 4-8 часов работы.

Критерии оценки:

- Правильность выполнения задания: Соответствие решения требованиям задания.

- Полнота решения: Учет всех аспектов задания.

- Качество оформления: Четкость и логичность изложения, грамотность.

- Оригинальность подхода: Демонстрация творческого подхода и умения находить нестандартные решения.

Как правильно выполнить и оформить:

Внимательно прочитайте задание, убедитесь, что вы правильно поняли все требования. Разбейте задание на этапы, чтобы было проще его выполнить. Оформляйте решение четко и логично, используйте форматирование для выделения ключевых моментов. Проверьте решение на наличие ошибок и опечаток.

Примеры успешных решений:

Пример: При анализе защищенности веб-приложения кандидат не только выявил уязвимости, но и предложил конкретные решения по их устранению, а также разработал скрипт для автоматической проверки веб-приложения на наличие этих уязвимостей.

Ключевой момент: Выполняйте тестовое задание внимательно и аккуратно, демонстрируйте свои лучшие навыки и умения.

Как успешно пройти собеседование на Security Specialist в 2025 году

Профессиональные вопросы: демонстрируем экспертизу

На собеседовании на позицию Security Specialist вам предстоит продемонстрировать глубокое понимание угроз и методов защиты. Будьте готовы к техническим вопросам, демонстрирующим ваш опыт и знания.

- Сетевая безопасность: протоколы, firewalls, IDS/IPS, VPN, сегментация сети.

- Безопасность приложений: OWASP Top 10, SAST/DAST, безопасность API, DevSecOps.

- Безопасность облачных вычислений: AWS, Azure, GCP security best practices, IAM, compliance.

- Криптография: шифрование, хеширование, цифровые подписи, управление ключами.

- Реагирование на инциденты: обнаружение, анализ, сдерживание, восстановление.

- Нормативное соответствие: GDPR, HIPAA, PCI DSS, ISO 27001.

Структурируйте ответы, начиная с сути вопроса, затем переходя к конкретным примерам из вашего опыта и заканчивая кратким выводом. Используйте технические термины уместно, объясняя их при необходимости.

Вопрос: Расскажите о вашем опыте работы с SIEM-системами.

Хороший ответ: "Я работал с QRadar и Splunk. В компании X я настроил QRadar для сбора и анализа логов с серверов, сетевого оборудования и приложений. Это позволило нам оперативно выявлять аномалии и реагировать на инциденты. Например, мы сократили время обнаружения атак на 30%. Этот показатель был достигнут за счет автоматической корреляции событий и настройки алертов на критичные инциденты. До внедрения SIEM обнаружение занимало в среднем 2 часа, после - 1.4 часа. Также я автоматизировал отчетность, что сэкономило команде 10 часов в неделю."

Пояснение к числовым показателям: Время обнаружения атак было измерено путем сравнения среднего времени, затрачиваемого на выявление инцидентов до и после внедрения SIEM-системы. Данные собирались из системы учета инцидентов.

Плохой ответ: "Я немного знаком с SIEM. Это что-то про логи."

В 2025 году особое внимание уделяется безопасности облачных инфраструктур, автоматизации безопасности (SOAR), Threat Intelligence и защите от атак на цепочки поставок.

Если вы не знаете ответ на вопрос о конкретной технологии, честно признайтесь в этом, но подчеркните, что готовы быстро изучить её.

Вопрос: Работали ли вы с Cilium?

Хороший ответ: "Нет, с Cilium я пока не работал, но имею опыт работы с другими CNI, такими как Calico и Flannel. Я понимаю принципы работы eBPF, на котором основан Cilium, и уверен, что смогу быстро освоить эту технологию. У меня есть опыт быстрого изучения новых инструментов - например, я освоил Wazuh за 2 недели и успешно внедрил его в прошлом проекте."

Поведенческие вопросы: демонстрируем soft skills

Поведенческие вопросы направлены на оценку ваших личных качеств и навыков. Методика STAR (Situation, Task, Action, Result) поможет вам структурировать ответы.

Пример использования STAR:

Вопрос: Опишите ситуацию, когда вам пришлось работать под давлением.

Ответ (STAR):

- Situation: "В компании X произошла масштабная DDoS-атака на наши веб-серверы."

- Task: "Моей задачей было как можно скорее смягчить последствия атаки и восстановить работоспособность сервисов."

- Action: "Я немедленно связался с нашим провайдером, чтобы заблокировать трафик с подозрительных IP-адресов. Параллельно я начал анализировать логи веб-серверов, чтобы определить источник атаки. Я также настроил правила для нашего WAF, чтобы отфильтровать вредоносные запросы. Для анализа логов использовал скрипты на Python, которые написал ad-hoc. Это позволило выявить закономерности в трафике и заблокировать новые источники атак."

- Result: "Благодаря оперативным действиям мы смогли снизить интенсивность атаки на 80% в течение часа, и полностью восстановить работоспособность сервисов в течение двух часов. Клиенты не понесли существенных убытков. Этот показатель был измерен путем мониторинга трафика на веб-серверах до, во время и после применения контрмер."

Пояснение к числовым показателям: Интенсивность DDoS атаки измерялась в количестве запросов в секунду (RPS). Снижение интенсивности атаки на 80% было рассчитано путем сравнения пикового RPS во время атаки с RPS после применения мер защиты.

Популярные вопросы:

- Расскажите о ситуации, когда вам пришлось принимать сложное решение, связанное с безопасностью.

- Опишите случай, когда вы успешно разрешили конфликт в команде.

- Приведите пример, когда вы проявили инициативу в области безопасности.

- Расскажите о своей самой большой неудаче и чему вы научились.

Подготовьте несколько историй заранее, чтобы уметь быстро адаптировать их под разные вопросы. Подумайте, какие ваши качества и навыки лучше всего демонстрируют каждую историю.

Вопрос: Расскажите о ситуации, когда вам пришлось убедить руководство в необходимости инвестиций в безопасность.

Успешный ответ: "Я провел анализ рисков и подготовил отчет, в котором показал, что отсутствие определенного решения по безопасности может привести к финансовым потерям и репутационным рискам. Я также представил несколько вариантов решений с разной стоимостью и оценил их эффективность. В итоге, руководство одобрило инвестиции в предложенное мной решение."

Неудачный ответ: "Я просто сказал им, что это нужно сделать, и они согласились."

Адаптируйте одну историю под разные вопросы, меняя акценты и детали.

Особенности ответов для разных уровней

Ожидания от ответов зависят от вашего уровня квалификации.

- Начинающие специалисты: демонстрируют базовые знания, энтузиазм и готовность учиться.

- Middle-уровень: показывают опыт работы с различными технологиями и умение решать сложные задачи.

- Senior-специалисты: демонстрируют глубокое понимание архитектуры безопасности, умение принимать стратегические решения и руководить командами.

Покажите свой уровень через глубину и детализацию ответов. Рассказывайте о сложных проектах, в которых вы участвовали, и о том, какой вклад вы внесли.

Вопрос: Как бы вы защитили веб-приложение от XSS-атак?

Junior: "Я бы использовал экранирование пользовательского ввода и вывода, а также настроил Content Security Policy."

Middle: "Я бы использовал экранирование пользовательского ввода и вывода, настроил Content Security Policy, а также проводил регулярное тестирование приложения на наличие XSS-уязвимостей с использованием SAST/DAST инструментов. Дополнительно настроил бы мониторинг WAF на предмет подозрительной активности."

Senior: "Я бы разработал комплексную стратегию защиты, включающую в себя экранирование пользовательского ввода и вывода, настройку Content Security Policy, регулярное тестирование приложения на наличие XSS-уязвимостей, мониторинг WAF на предмет подозрительной активности, а также обучение разработчиков безопасной разработке. Кроме того, я бы провел анализ архитектуры приложения, чтобы выявить потенциальные слабые места и разработал бы план по их устранению."

Сложные ситуации: сохраняем спокойствие

Будьте готовы к провокационным вопросам и неожиданным ситуациям.

На провокационные вопросы отвечайте спокойно и профессионально. Не позволяйте себя вывести из равновесия.

Вопрос: Как вы относитесь к тому, что ваша компания использует устаревшее программное обеспечение?

Хороший ответ: "Я понимаю, что использование устаревшего программного обеспечения может представлять риск для безопасности. Я бы предложил провести анализ рисков и разработать план по обновлению программного обеспечения. Я также готов принять участие в реализации этого плана."

Если вы не знаете ответ, честно признайтесь в этом, но подчеркните, что готовы быстро изучить данный вопрос.

Не бойтесь уточнить вопрос, если он кажется вам непонятным.

Признавайте ошибки, если вы их совершили, и рассказывайте, какие уроки вы извлекли из этих ситуаций.

Финальный Этап Собеседования для Security Specialist: Руководство

Обсуждение Оффера: Ключевые Моменты

Поздравляем, вы дошли до финального этапа! Теперь важно внимательно изучить предложение о работе. Не стесняйтесь задавать вопросы и уточнять все детали.

- Размер заработной платы: Убедитесь, что она соответствует вашим ожиданиям и рыночным условиям. В 2025 году для security specialist среднего уровня в Москве можно ожидать зарплату от 180 000 до 250 000 рублей, в зависимости от опыта и квалификации. Для Senior Security Specialist зарплата может начинаться от 300 000 рублей и выше.

- Социальный пакет: Обратите внимание на наличие медицинской страховки (ДМС), оплачиваемого отпуска, больничных, возможности обучения и повышения квалификации.

- Условия работы: Важны график работы, возможность удаленной работы (если для вас это актуально), наличие современного оборудования и комфортного рабочего места.

Стандартные условия для security specialist в 2025 году включают в себя:

- Конкурентную заработную плату, соответствующую опыту и квалификации.

- ДМС (добровольное медицинское страхование), часто включающее стоматологию.

- Оплачиваемый отпуск (28 календарных дней по ТК РФ).

- Оплачиваемые больничные листы.

- Возможность обучения и сертификации за счет компании.

Дополнительные бонусы и компенсации могут включать в себя:

- Премии и бонусы по результатам работы.

- Компенсацию расходов на мобильную связь и интернет.

- Оплату спортивного зала или фитнес-программы.

- Корпоративные мероприятия и тимбилдинги.

При чтении оффера, внимательно изучите все пункты, особенно те, которые касаются ваших обязанностей, условий работы и компенсаций. Обратите внимание на сроки действия оффера. Если что-то неясно, не стесняйтесь задавать вопросы.

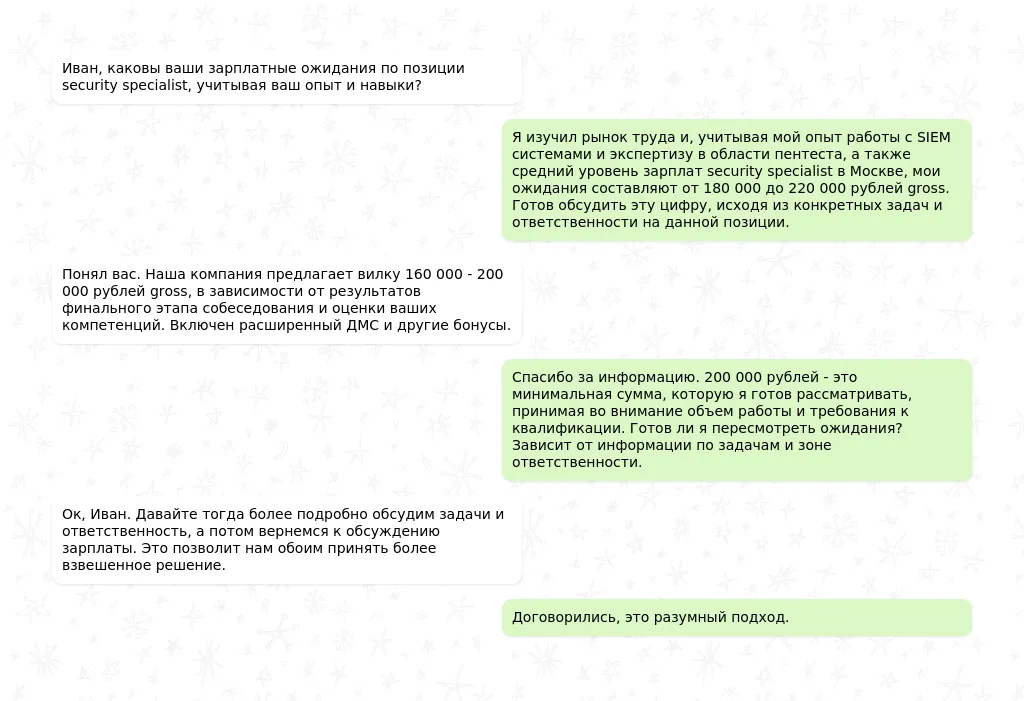

Переговоры об Условиях: Как Получить Лучшее

Обсуждать зарплату лучше всего после того, как вам сделали предложение о работе. Это покажет вашу заинтересованность в позиции и позволит вам вести переговоры с позиции силы.

Пример диалога для получения повышенной зарплаты:

HR: "Мы предлагаем вам позицию Security Specialist с окладом 200 000 рублей в месяц."

Вы: "Спасибо за предложение. Я очень заинтересован в этой позиции. Учитывая мой опыт в [конкретная область], успешные проекты [примеры] и понимание специфики вашей компании, я ожидал уровень дохода в районе 230 000 - 250 000 рублей. Готовы ли вы рассмотреть такую возможность?"

Кроме зарплаты, можно обсуждать:

- Возможности обучения и сертификации.

- Гибкий график работы или возможность удаленной работы.

- Дополнительные дни отпуска.

- Расширенный социальный пакет (например, включение членов семьи в ДМС).

Типичная ошибка: Сразу после получения оффера требовать нереально высокую зарплату, не обосновывая это своими навыками и опытом. Например: "Я хочу 500 тысяч, потому что мне нужны деньги."

Хороший пример аргументации: "Я уверен, что мои навыки в области анализа угроз и опыт работы с SIEM-системами принесут компании значительную пользу. Я успешно предотвратил [пример] и разработал эффективную стратегию защиты от [пример]. Поэтому, считаю, что моя квалификация соответствует более высокой заработной плате."

Когда лучше не торговаться:

- Если предложенная зарплата полностью соответствует вашим ожиданиям.

- Если компания твердо заявила о невозможности повышения зарплаты (но можно попробовать договориться о других бонусах).

Помните, аргументируйте свои пожелания, опираясь на свои навыки, опыт и достижения. Будьте вежливы и профессиональны.

Follow-up После Интервью: Поддержание Связи

Отправлять follow-up письмо следует через 1-2 дня после финального собеседования. Это покажет вашу заинтересованность и напомнит о вас.

Пример follow-up письма:

Тема: Follow-up после собеседования на позицию Security Specialist

Уважаемый(ая) [Имя HR или нанимающего менеджера],

Благодарю вас за уделенное время и интересную беседу вчера на собеседовании по позиции Security Specialist. Мне было очень интересно узнать больше о [название компании] и о задачах, которые предстоит решать.

Я еще раз убедился, что эта позиция соответствует моим профессиональным интересам и навыкам. Готов приступить к работе в ближайшее время и внести свой вклад в развитие вашей компании.

Буду рад узнать о дальнейших шагах.

С уважением,

[Ваше имя]

В письме после собеседования поблагодарите за уделенное время, выразите свою заинтересованность в позиции и подтвердите свою квалификацию. Кратко напомните о ключевых моментах, которые обсуждались на собеседовании.

Пример уточнения статуса рассмотрения:

Уважаемый(ая) [Имя HR или нанимающего менеджера],

Напоминаю о себе касательно позиции Security Specialist. Хотелось бы узнать, есть ли какие-либо новости о моем статусе рассмотрения.

С уважением,

[Ваше имя]

Сроки ожидания ответа обычно составляют от 1 до 2 недель. Если прошло больше времени, можно вежливо уточнить статус рассмотрения. Постарайтесь сделать это ненавязчиво и профессионально.

Чтобы вежливо "поторопить" работодателя, можно указать, что у вас есть другие предложения о работе, но вы по-прежнему заинтересованы в их компании. Например: "У меня есть еще одно предложение, но ваша компания остается для меня приоритетом. Хотелось бы узнать о вашем решении в ближайшее время."

Принятие Решения: Взвешиваем Все "За" и "Против"

При оценке предложения учитывайте следующие факторы:

- Соответствие зарплаты вашим ожиданиям и рыночным условиям.

- Возможности для профессионального роста и развития.

- Культура компании и условия работы.

- Содержание работы и интересные задачи.

Обратите внимание на репутацию компании, отзывы сотрудников и ее финансовую стабильность. Узнайте больше о корпоративной культуре и стиле управления.

Red flags при получении оффера:

- Слишком расплывчатые обязанности и отсутствие конкретики.

- Нежелание компании обсуждать условия работы и компенсации.

- Негативные отзывы о компании в интернете.

- Высокая текучесть кадров.

Пример принятия предложения:

Уважаемый(ая) [Имя HR или нанимающего менеджера],

Благодарю вас за предложение о работе на позицию Security Specialist. Я внимательно ознакомился с условиями и рад принять ваше предложение. Готов приступить к работе [дата].

С уважением,

[Ваше имя]

Пример отклонения предложения:

Уважаемый(ая) [Имя HR или нанимающего менеджера],

Благодарю вас за предложение о работе на позицию Security Specialist. К сожалению, после тщательного рассмотрения, я принял решение отклонить ваше предложение, так как оно не соответствует моим текущим карьерным целям. Желаю вам удачи в поиске подходящего кандидата.

С уважением,

[Ваше имя]

Принимая или отклоняя предложение, будьте вежливы и профессиональны. Сохраняйте хорошие отношения с рекрутером, даже если предложение вам не подходит.

Примеры вопросов на собеседовании с вариантами ответов

Как бы вы ответили на вопросы ниже

Опыт работы

Опыт работы

Опыт работы

Профессиональные навыки

Профессиональные навыки

Готовность к роли

Готовность к роли

Работа в команде

Решение конфликтов

Адаптивность

Как успешно пройти собеседование на менеджера в 2025

Как успешно пройти собеседование на менеджера в 2025

Как успешно пройти собеседование менеджеру

Как успешно пройти собеседование менеджеру

Как успешно пройти собеседование на директора

Как успешно пройти собеседование на директора

Как проходить собеседование на начальника в 2025

Как проходить собеседование на начальника в 2025

Как проходить собеседование на руководителя

Как проходить собеседование на руководителя

Как пройти собеседование на заведующего

Как пройти собеседование на заведующего

Собеседование для управляющего: советы и примеры

Собеседование для управляющего: советы и примеры

Собеседование на управляющего директора 2025

Собеседование на управляющего директора 2025

Подготовка к собеседованию на руководителя работ

Подготовка к собеседованию на руководителя работ